Tin tặc Trung Quốc khai thác ArcGIS Server làm cửa hậu trong hơn một năm

Các tác nhân đe dọa có liên hệ với Trung Quốc đã bị quy trách nhiệm cho một chiến dịch mới xâm nhập vào hệ thống ArcGIS và biến nó thành cửa hậu trong hơn một năm.

Theo ReliaQuest, hoạt động này là sản phẩm của một nhóm tin tặc do nhà nước Trung Quốc tài trợ có tên Flax Typhoon , còn được gọi là Ethereal Panda và RedJuliett. Theo chính phủ Hoa Kỳ, nhóm này được đánh giá là một công ty niêm yết công khai có trụ sở tại Bắc Kinh, được gọi là Integrity Technology Group.

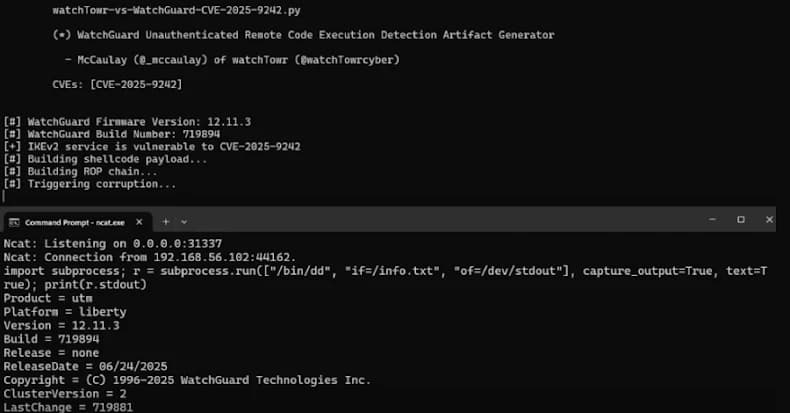

"Nhóm này đã khéo léo sửa đổi phần mở rộng đối tượng máy chủ Java (SOE) của một ứng dụng bản đồ địa lý thành một web shell hoạt động", công ty an ninh mạng cho biết trong một báo cáo được chia sẻ với The Hacker News. "Bằng cách kiểm soát truy cập bằng một khóa được mã hóa cứng để kiểm soát độc quyền và nhúng nó vào các bản sao lưu hệ thống, chúng đã đạt được khả năng tồn tại lâu dài, sâu sắc, có thể tồn tại sau khi khôi phục toàn bộ hệ thống."

Flax Typhoon được biết đến với khả năng "tàng hình" trong nghề của mình bằng cách kết hợp rộng rãi các phương pháp sống ngoài thực địa (LotL) và hoạt động thực hành trên bàn phím, qua đó biến các thành phần phần mềm thành phương tiện cho các cuộc tấn công độc hại, đồng thời tránh bị phát hiện.

Cuộc tấn công cho thấy kẻ tấn công ngày càng lạm dụng các công cụ và dịch vụ đáng tin cậy để vượt qua các biện pháp bảo mật và truy cập trái phép vào hệ thống của nạn nhân, đồng thời trà trộn vào lưu lượng máy chủ thông thường.

"Chuỗi tấn công cực kỳ thông minh" liên quan đến các tác nhân đe dọa nhắm vào máy chủ ArcGIS công khai bằng cách xâm phạm tài khoản quản trị viên cổng thông tin để triển khai SOE độc hại.

"Những kẻ tấn công đã kích hoạt SOE độc hại bằng tiện ích mở rộng ArcGIS [JavaSimpleRESTSOE] tiêu chuẩn, kích hoạt một hoạt động REST để chạy các lệnh trên máy chủ nội bộ thông qua cổng thông tin công cộng—khiến hoạt động của chúng khó bị phát hiện", ReliaQuest cho biết. "Bằng cách thêm một khóa được mã hóa cứng, Flax Typhoon đã ngăn chặn những kẻ tấn công khác, hoặc thậm chí cả những quản trị viên tò mò, xâm nhập vào quyền truy cập của nó."

"Web Shell" được cho là đã được sử dụng để chạy các hoạt động khám phá mạng, thiết lập tính bền bỉ bằng cách tải lên tệp thực thi SoftEther VPN đã đổi tên ("bridge.exe") vào thư mục "System32", sau đó tạo một dịch vụ có tên "SysBridge" để tự động khởi động tệp nhị phân mỗi khi máy chủ được khởi động lại.

Tiến trình "bridge.exe" được phát hiện có khả năng thiết lập các kết nối HTTPS đi đến địa chỉ IP do kẻ tấn công kiểm soát trên cổng 443 với mục tiêu chính là thiết lập kênh VPN bí mật đến máy chủ bên ngoài.

"Cầu nối VPN này cho phép kẻ tấn công mở rộng mạng cục bộ của mục tiêu đến một vị trí từ xa, khiến kẻ tấn công trông như thể là một phần của mạng nội bộ", các nhà nghiên cứu Alexa Feminella và James Xiang giải thích. "Điều này cho phép chúng vượt qua hệ thống giám sát cấp độ mạng, hoạt động như một cửa hậu cho phép chúng thực hiện thêm các hoạt động di chuyển ngang và xâm nhập."

Các tác nhân đe dọa được cho là đã nhắm mục tiêu cụ thể vào hai máy trạm của nhân viên CNTT để lấy thông tin đăng nhập và xâm nhập sâu hơn vào mạng. Điều tra sâu hơn đã phát hiện ra rằng kẻ tấn công đã truy cập vào tài khoản quản trị và có thể đặt lại mật khẩu.

"Cuộc tấn công này không chỉ làm nổi bật sự sáng tạo và tinh vi của kẻ tấn công mà còn cho thấy mối nguy hiểm của việc chức năng hệ thống đáng tin cậy bị lợi dụng để tránh bị phát hiện theo cách truyền thống", các nhà nghiên cứu lưu ý. "Vấn đề không chỉ là phát hiện hoạt động độc hại; mà còn là nhận biết cách các công cụ và quy trình hợp pháp có thể bị thao túng và sử dụng để chống lại bạn."

Theo : TheHackerNews