Các nhà nghiên cứu phát hiện ra lỗi VPN WatchGuard có thể cho phép kẻ tấn công chiếm quyền điều khiển thiết bị

Các nhà nghiên cứu an ninh mạng đã tiết lộ thông tin chi tiết về lỗ hổng bảo mật nghiêm trọng mới được vá trong WatchGuard Fireware có thể cho phép kẻ tấn công chưa xác thực thực thi mã tùy ý.

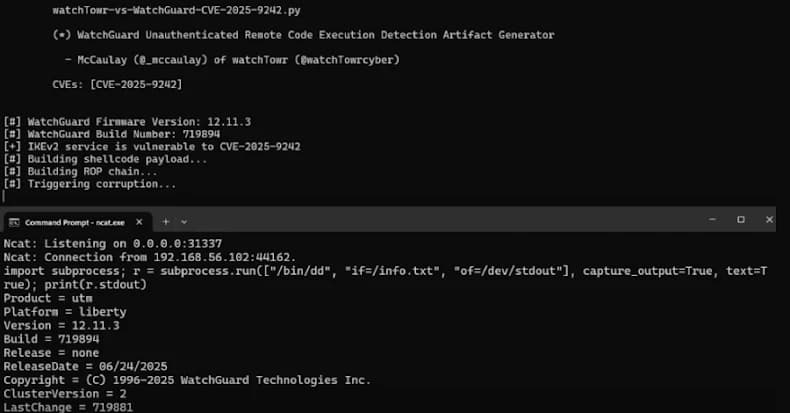

Lỗ hổng bảo mật được theo dõi là CVE-2025-9242 (điểm CVSS: 9,3), được mô tả là lỗ hổng ghi ngoài giới hạn ảnh hưởng đến Fireware OS 11.10.2 đến và bao gồm 11.12.4_Update1, 12.0 đến và bao gồm 12.11.3 và 2025.1.

"Một lỗ hổng ghi ngoài giới hạn (out-of-bounds write) trong quy trình iked của WatchGuard Fireware OS có thể cho phép kẻ tấn công từ xa không được xác thực thực thi mã tùy ý", WatchGuard cho biết trong một khuyến cáo được phát hành tháng trước. "Lỗ hổng này ảnh hưởng đến cả VPN người dùng di động với IKEv2 và VPN văn phòng chi nhánh sử dụng IKEv2 khi được cấu hình với một cổng ngang hàng động."

Vấn đề này đã được giải quyết trong các phiên bản sau -

2025.1 - Đã sửa trong 2025.1.1

12.x - Đã sửa trong 12.11.4

12.3.1 (Phiên bản được chứng nhận FIPS) - Đã sửa trong 12.3.1_Update3 (B722811)

12.5.x (các mẫu T15 & T35) - Đã sửa trong 12.5.13)

11.x - Đã kết thúc vòng đời

Một phân tích mới từ watchTowr Labs đã mô tả CVE-2025-9242 là "tất cả các đặc điểm mà các băng nhóm ransomware thân thiện trong khu phố của bạn thích thấy", bao gồm cả việc nó ảnh hưởng đến dịch vụ được kết nối internet, có thể khai thác mà không cần xác thực và có thể thực thi mã tùy ý trên thiết bị ngoại vi.

Theo nhà nghiên cứu bảo mật McCaulay Hudson, lỗ hổng bảo mật bắt nguồn từ hàm "ike2_ProcessPayload_CERT" có trong tệp "src/ike/iked/v2/ike2_payload_cert.c" được thiết kế để sao chép "nhận dạng" máy khách vào bộ đệm ngăn xếp cục bộ có kích thước 520 byte, sau đó xác thực chứng chỉ SSL máy khách được cung cấp.

Sự cố phát sinh do thiếu kiểm tra độ dài trên bộ đệm nhận dạng, do đó cho phép kẻ tấn công kích hoạt tràn dữ liệu và thực thi mã từ xa trong giai đoạn IKE_SA_AUTH của quy trình bắt tay được sử dụng để thiết lập đường hầm mạng riêng ảo (VPN) giữa máy khách và dịch vụ VPN của WatchGuard thông qua giao thức quản lý khóa IKE.

Hudson cho biết : "Máy chủ sẽ thử xác thực chứng chỉ, nhưng quá trình xác thực đó diễn ra sau khi mã dễ bị tấn công chạy, khiến đường dẫn mã dễ bị tấn công của chúng tôi có thể truy cập được trước khi xác thực" .

WatchTowr lưu ý rằng mặc dù WatchGuard Fireware OS không có shell tương tác như "/bin/bash", nhưng kẻ tấn công có thể lợi dụng lỗ hổng này và kiểm soát thanh ghi con trỏ lệnh (hay còn gọi là RIP hoặc bộ đếm chương trình) để cuối cùng tạo ra shell tương tác Python qua TCP bằng cách tận dụng lệnh gọi hệ thống mprotect() , bỏ qua các biện pháp giảm thiểu bit NX (hay còn gọi là bit không thực thi).

Sau khi shell Python từ xa, bước đệm có thể được nâng cấp hơn nữa thông qua quy trình nhiều bước để có được shell Linux đầy đủ -

Thực hiện trực tiếp lệnh execve trong Python để gắn lại hệ thống tệp dưới dạng đọc/ghi

Tải xuống tệp nhị phân busybox BusyBox vào mục tiêu

Liên kết tượng trưng /bin/sh với tệp nhị phân BusyBox

Sự phát triển này diễn ra sau khi watchTowr chứng minh rằng một lỗ hổng từ chối dịch vụ (DoS) hiện đã được khắc phục ảnh hưởng đến Progress Telerik UI cho AJAX ( CVE-2025-3600 , điểm CVSS: 7.5) cũng có thể cho phép thực thi mã từ xa tùy thuộc vào môi trường mục tiêu. Lỗ hổng này đã được Progress Software khắc phục vào ngày 30 tháng 4 năm 2025.

Nhà nghiên cứu bảo mật Piotr Bazydlo cho biết : "Tùy thuộc vào cơ sở mã mục tiêu – ví dụ, sự hiện diện của các trình xây dựng không có đối số, trình hoàn thiện hoặc trình giải quyết hợp ngữ không an toàn – tác động có thể leo thang đến việc thực thi mã từ xa" .

Đầu tháng này, Sina Kheirkhah của watchtower cũng đã làm sáng tỏ một lỗ hổng tiêm lệnh xác thực trước nghiêm trọng trong Dell UnityVSA ( CVE-2025-36604 , điểm CVSS: 9,8/7,3) có thể dẫn đến việc thực thi lệnh từ xa. Dell đã khắc phục lỗ hổng này vào tháng 7 năm 2025 sau khi công bố lỗi vào ngày 28 tháng 3.

Theo : TheHackerNews