Quảng cáo của Google cho các trang web Homebrew, LogMeIn giả mạo thúc đẩy tin tặc đánh cắp thông tin

Một chiến dịch độc hại mới đang nhắm mục tiêu vào các nhà phát triển macOS bằng các nền tảng Homebrew, LogMeIn và TradingView giả mạo, cung cấp phần mềm độc hại đánh cắp thông tin như AMOS (Atomic macOS Stealer) và Odyssey.

Chiến dịch này sử dụng kỹ thuật “ClickFix” trong đó mục tiêu bị lừa thực hiện lệnh trong Terminal, khiến họ bị nhiễm phần mềm độc hại.

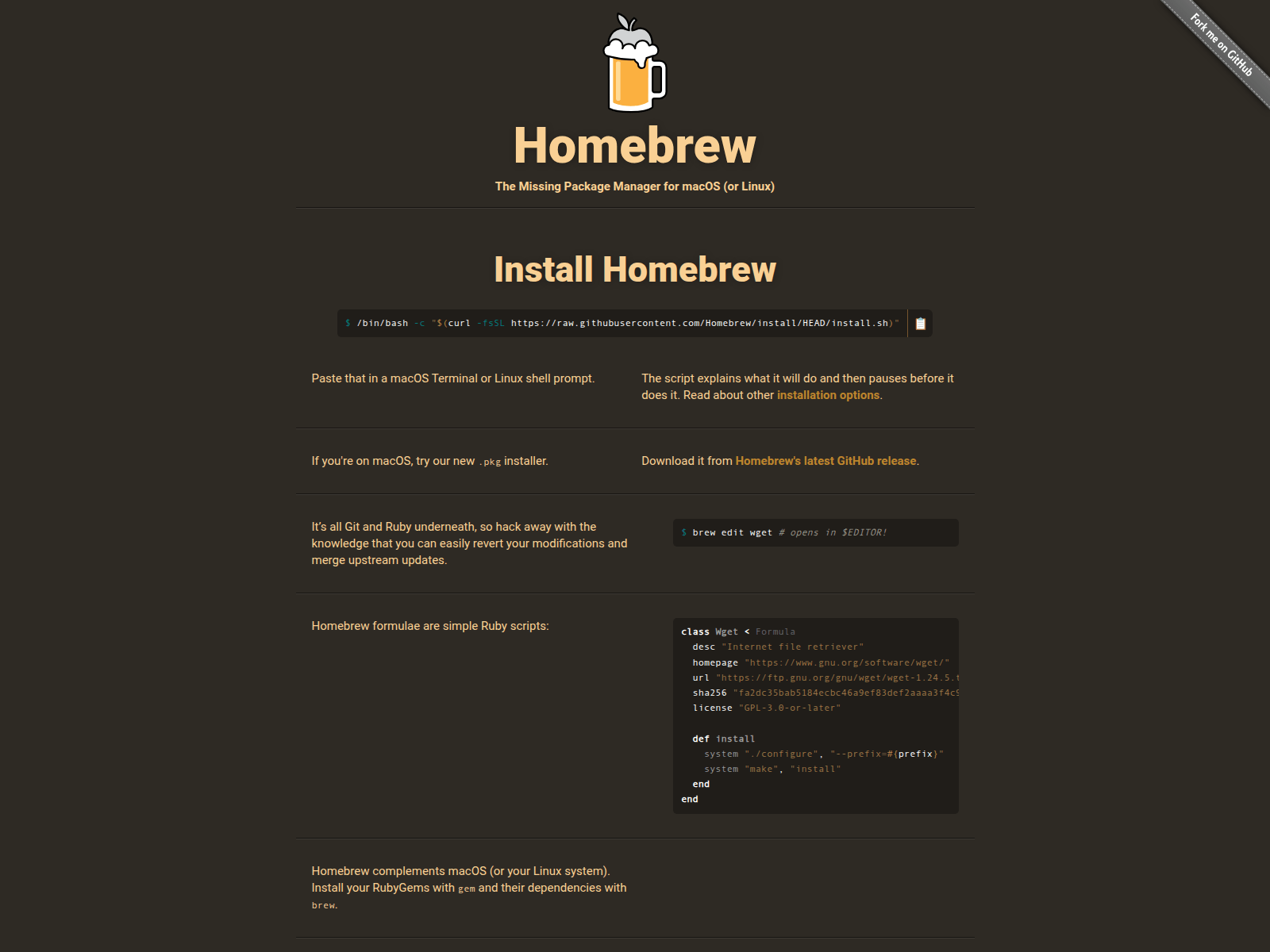

Homebrew là một hệ thống quản lý gói mã nguồn mở phổ biến giúp việc cài đặt phần mềm trên macOS và Linux trở nên dễ dàng hơn. Trước đây, kẻ tấn công đã lợi dụng tên nền tảng này để phát tán AMOS trong các chiến dịch quảng cáo độc hại.

LogMeIn là dịch vụ truy cập từ xa, còn TradingView là nền tảng phân tích thị trường và biểu đồ tài chính, cả hai đều được người dùng Apple sử dụng rộng rãi.

Các nhà nghiên cứu tại công ty săn mối đe dọa Hunt.io đã xác định được hơn 85 tên miền mạo danh ba nền tảng trong chiến dịch này, bao gồm:

Một số tên miền Hunt.io và Bleepingcomputer đã phát hiện | |

http://homebrewclubs.org/ | https://sites-phantom.com/ |

|---|---|

http://homebrewfaq.org/ | https://tradingviewen.com/ |

http://homebrewlub.us/ | https://tradingvieweu.com/ |

http://homebrewonline.org/ | https://www.homebrewclubs.org/ |

http://homebrewupdate.org/ | https://www.homebrewfaq.org/ |

http://sites-phantom.com/ | https://www.homebrewfaq.us/ |

http://tradingviewen.com/ | https://www.homebrewonline.org/ |

http://tradingvieweu.com/ | https://www.homebrewupdate.org/ |

http://www.homebrewfaq.us/ | https://www.tradingvieweu.com/ |

http://www.homebrewonline.org/ | https://filmoraus.com/ |

http://www.tradingviewen.com/ | https://homebrewfaq.org/ |

https://filmoraus.com/ | https://homebrewfaq.us/ |

https://homebrewfaq.org/ | https://homebrewlub.us/ |

Khi kiểm tra một số tên miền, BleepingComputer phát hiện ra rằng trong một số trường hợp, lưu lượng truy cập vào các trang web được điều hướng thông qua Google Ads, cho thấy kẻ tấn công đã quảng cáo các trang web đó để chúng xuất hiện trong kết quả Tìm kiếm của Google.

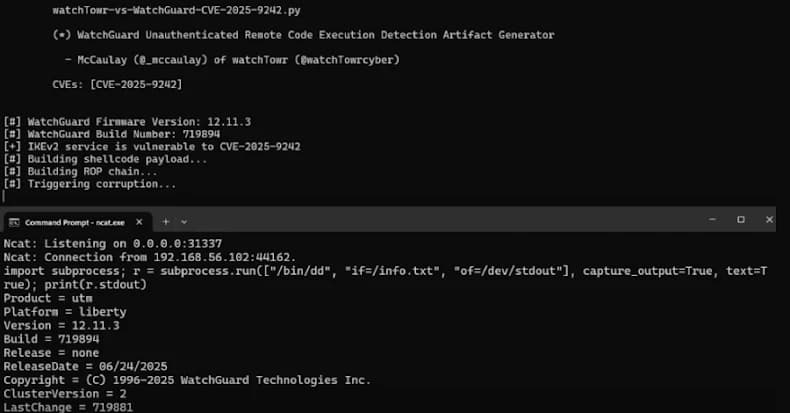

Các nhà nghiên cứu cho biết , các trang web độc hại có cổng tải xuống ứng dụng giả mạo rất hấp dẫn và hướng dẫn người dùng sao chép lệnh curl trong Terminal để cài đặt ứng dụng.

Trang ClickFix theo chủ đề Homebrew

Nguồn: Hunt.io

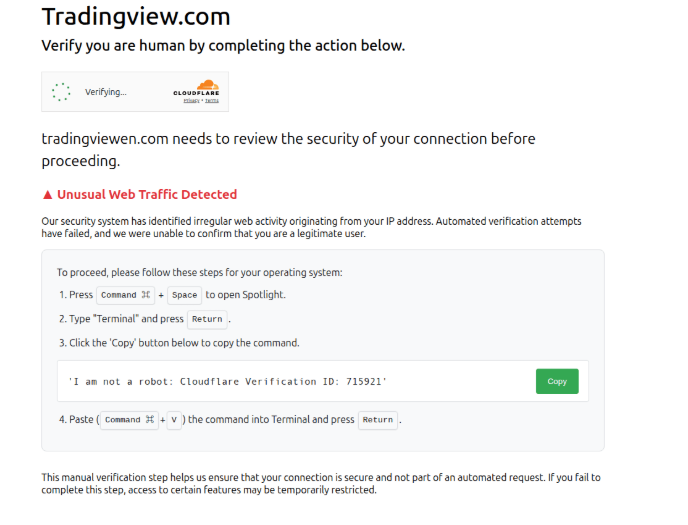

Trong những trường hợp khác, như đối với TradingView, các lệnh độc hại được hiển thị dưới dạng "bước xác nhận bảo mật kết nối". Tuy nhiên, nếu người dùng nhấp vào nút "sao chép", lệnh cài đặt được mã hóa base64 sẽ được gửi đến bảng tạm thay vì ID xác minh Cloudflare được hiển thị.

Trang TradingView giả mạo

Nguồn: Hunt.io

Các lệnh này sẽ tìm nạp và giải mã tệp 'install.sh', tải xuống tệp nhị phân tải trọng, xóa cờ kiểm dịch và bỏ qua lời nhắc của Gatekeeper để cho phép thực thi.

Tải trọng là AMOS hoặc Odyssey, được thực thi trên máy sau khi kiểm tra xem môi trường là máy ảo hay hệ thống phân tích.

Phần mềm độc hại này sẽ gọi sudo để chạy lệnh với tư cách root và hành động đầu tiên của nó là thu thập thông tin chi tiết về phần cứng và bộ nhớ của máy chủ.

Tiếp theo, nó thao túng các dịch vụ hệ thống như tắt daemon cập nhật OneDrive và tương tác với các dịch vụ macOS XPC để kết hợp hoạt động độc hại với các quy trình hợp pháp.

Cuối cùng, các thành phần đánh cắp thông tin của phần mềm độc hại được kích hoạt, thu thập thông tin nhạy cảm được lưu trữ trên trình duyệt, thông tin đăng nhập tiền điện tử và xâm nhập vào hệ thống chỉ huy và kiểm soát (C2).

AMOS, được ghi nhận lần đầu tiên vào tháng 4 năm 2023, là một phần mềm độc hại dạng dịch vụ (MaaS) có sẵn với mức phí đăng ký 1.000 đô la/tháng. Nó có thể đánh cắp một loạt dữ liệu từ các máy chủ bị nhiễm.

Gần đây, những người tạo ra nó đã thêm một thành phần cửa hậu vào phần mềm độc hại để cung cấp cho người điều khiển khả năng truy cập liên tục từ xa.

Odyssey Stealer, được các nhà nghiên cứu CYFIRMA ghi nhận vào mùa hè này, là một họ tương đối mới có nguồn gốc từ Poseidon Stealer, vốn được phân nhánh từ AMOS.

Nó nhắm mục tiêu vào thông tin đăng nhập và cookie được lưu trữ trong trình duyệt Chrome, Firefox và Safari, hơn một trăm tiện ích mở rộng ví tiền điện tử, dữ liệu Keychain và tệp cá nhân, sau đó gửi chúng cho kẻ tấn công ở định dạng ZIP.

Người dùng được khuyến cáo không nên dán các lệnh Terminal tìm thấy trực tuyến nếu họ không hiểu đầy đủ về những gì chúng làm.

Theo : Bleeping Computer ® LLC