Tin tặc Trung Quốc biến công cụ Nezha nguồn mở thành vũ khí trong làn sóng tấn công mới

Những kẻ đe dọa bị nghi ngờ có liên hệ với Trung Quốc đã biến một công cụ giám sát nguồn mở hợp pháp có tên là Nezha thành vũ khí tấn công, sử dụng công cụ này để phát tán phần mềm độc hại có tên là Gh0st RAT tới các mục tiêu.

Hoạt động này, được công ty an ninh mạng Huntress quan sát vào tháng 8 năm 2025, được đặc trưng bởi việc sử dụng một kỹ thuật bất thường gọi là đầu độc nhật ký (hay còn gọi là tiêm nhật ký) để cài một lớp vỏ web vào máy chủ web.

"Điều này cho phép kẻ tấn công kiểm soát máy chủ web bằng ANTSWORD trước khi triển khai Nezha, một công cụ giám sát và vận hành cho phép chạy lệnh trên máy chủ web", các nhà nghiên cứu Jai Minton, James Northey và Alden Schmidt cho biết trong một báo cáo chia sẻ với The Hacker News.

Tổng cộng, cuộc xâm nhập được cho là có khả năng đã xâm phạm hơn 100 máy nạn nhân, phần lớn các vụ nhiễm trùng được báo cáo ở Đài Loan, Nhật Bản, Hàn Quốc và Hồng Kông.

"Hoạt động này đã diễn ra ít nhất từ tháng 6 năm 2025, nhưng có thể còn lâu hơn nữa", Minton, chuyên gia phân tích hoạt động bảo mật chính tại Huntress, nói với The Hacker News. "Điều này được đánh giá dựa trên dấu thời gian đầu tiên được nhìn thấy của các hệ thống kết nối trở lại bảng điều khiển Nezha của kẻ tấn công, đây cũng là một dấu hiệu tốt cho thấy thời điểm các hệ thống riêng lẻ bị xâm nhập."

Chuỗi tấn công được Huntress ghép lại cho thấy những kẻ tấn công, được mô tả là "kẻ thù thành thạo về mặt kỹ thuật", đã lợi dụng bảng điều khiển phpMyAdmin dễ bị tấn công và công khai để có được quyền truy cập ban đầu, sau đó thiết lập ngôn ngữ thành tiếng Trung giản thể.

Công ty an ninh mạng cho biết, mặc dù chưa quan sát thấy các vectơ truy cập ban đầu khác, nhưng họ đã đánh giá với độ tin cậy cao rằng có những phương pháp khác mà kẻ tấn công đang sử dụng để đột nhập vào các mạng lưới quan tâm. "Điều này được đánh giá dựa trên siêu dữ liệu của nhiều hệ thống khác nhau mà tác nhân Nezha của kẻ tấn công được cài đặt, cho thấy một số hệ thống mà chúng tôi không nhất thiết mong đợi sẽ chạy bảng điều khiển phpMyAdmin", công ty cho biết.

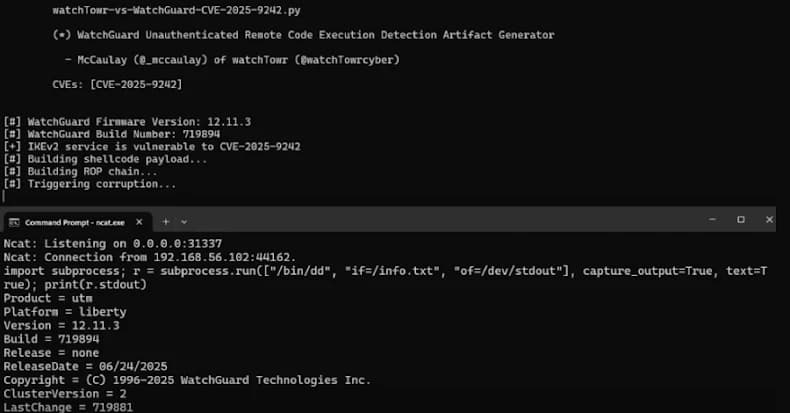

Sau đó, kẻ tấn công đã truy cập vào giao diện truy vấn SQL của máy chủ và chạy nhiều lệnh SQL liên tiếp để đưa một shell web PHP vào một thư mục có thể truy cập qua Internet sau khi đảm bảo rằng các truy vấn được ghi vào đĩa bằng cách bật ghi nhật ký truy vấn chung.

"Sau đó, họ đưa ra một truy vấn chứa mã lệnh web shell PHP một dòng của họ, khiến nó được ghi lại trong tệp nhật ký", Huntress giải thích. "Điều quan trọng là họ đặt tên tệp nhật ký với phần mở rộng .php, cho phép nó được thực thi trực tiếp bằng cách gửi yêu cầu POST đến máy chủ."

Quyền truy cập được cung cấp bởi web shell ANTSWORD sau đó được sử dụng để chạy lệnh "whoami" nhằm xác định đặc quyền của máy chủ web và cung cấp tác nhân Nezha nguồn mở, có thể được sử dụng để chỉ huy từ xa máy chủ bị nhiễm bằng cách kết nối với máy chủ bên ngoài ("c.mid[.]al").

Một khía cạnh thú vị của cuộc tấn công là kẻ tấn công đứng sau hoạt động này đã sử dụng bảng điều khiển Nezha bằng tiếng Nga, với hơn 100 nạn nhân được liệt kê trên toàn thế giới. Một số lượng nhỏ nạn nhân nằm rải rác ở Singapore, Malaysia, Ấn Độ, Anh, Mỹ, Colombia, Lào, Thái Lan, Úc, Indonesia, Pháp, Canada, Argentina, Sri Lanka, Philippines, Ireland, Kenya và Macao, cùng nhiều quốc gia khác.

Tác nhân Nezha cho phép giai đoạn tiếp theo của chuỗi tấn công, tạo điều kiện thực thi một tập lệnh PowerShell tương tác để tạo các loại trừ cho Microsoft Defender Antivirus và khởi chạy Gh0st RAT , một phần mềm độc hại được các nhóm tin tặc Trung Quốc sử dụng rộng rãi. Phần mềm độc hại này được thực thi thông qua một trình tải, sau đó chạy một trình thả chịu trách nhiệm cấu hình và khởi chạy payload chính.

Các nhà nghiên cứu cho biết: "Hoạt động này cho thấy những kẻ tấn công ngày càng lạm dụng các công cụ mới và đang nổi lên có sẵn công khai để đạt được mục tiêu của chúng".

"Do đó, đây là lời nhắc nhở nghiêm khắc rằng mặc dù các công cụ có sẵn công khai có thể được sử dụng cho các mục đích hợp pháp, nhưng chúng cũng thường bị kẻ tấn công lạm dụng do chi phí nghiên cứu thấp, khả năng phủ nhận hợp lý so với phần mềm độc hại được thiết kế riêng và khả năng không bị các sản phẩm bảo mật phát hiện."

Theo : TheHackerNews