Tin tặc khai thác lỗ hổng zero-day trong phần mềm chia sẻ tệp Gladinet

Kẻ tấn công đang khai thác lỗ hổng bảo mật zero-day (CVE-2025-11371) trong các sản phẩm Gladinet CentreStack và Triofox, cho phép kẻ tấn công cục bộ truy cập vào các tệp hệ thống mà không cần xác thực.

Cho đến nay, ít nhất ba công ty đã bị nhắm mục tiêu. Mặc dù bản vá vẫn chưa có sẵn, khách hàng vẫn có thể áp dụng các biện pháp giảm thiểu.

CentreStack và Triofox là các giải pháp kinh doanh của Gladinet dành cho việc chia sẻ tệp và truy cập từ xa, cho phép sử dụng bộ lưu trữ riêng của công ty dưới dạng đám mây. Theo nhà cung cấp, CentreStack "được hàng nghìn doanh nghiệp từ hơn 49 quốc gia sử dụng".

Không có bản sửa lỗi, tất cả các phiên bản đều bị ảnh hưởng

Lỗ hổng bảo mật zero-day CVE-2025-11371 là lỗ hổng Local File Inclusion (LFI) ảnh hưởng đến cài đặt và cấu hình mặc định của cả hai sản phẩm, tác động đến tất cả các phiên bản bao gồm cả bản phát hành mới nhất là 16.7.10368.56560.

Các nhà nghiên cứu tại nền tảng an ninh mạng được quản lý Huntress đã phát hiện ra vấn đề bảo mật này vào ngày 27 tháng 9 khi một kẻ tấn công đã khai thác thành công để lấy được khóa máy và thực thi mã từ xa.

Phân tích kỹ hơn cho thấy sự cố là do LFI được sử dụng để đọc tệp Web.config và trích xuất khóa máy. Điều này cho phép kẻ tấn công sử dụng lỗ hổng giải tuần tự hóa cũ hơn (CVE-2025-30406) và thực thi mã từ xa (RCE) thông qua ViewState .

Lỗi giải tuần tự hóa CVE-2025-30406 trong CentreStack và Triofox cũng đã bị khai thác trên thực tế vào tháng 3, do một khóa máy được mã hóa cứng. Kẻ tấn công biết khóa này có thể thực hiện tấn công RCE trên hệ thống bị ảnh hưởng.

“Sau khi phân tích tiếp theo, Huntress đã phát hiện ra việc khai thác lỗ hổng bao gồm tệp cục bộ chưa được xác thực (CVE-2025-11371) cho phép tác nhân đe dọa lấy khóa máy từ tệp Web.config của ứng dụng để thực hiện thực thi mã từ xa thông qua lỗ hổng hủy tuần tự hóa ViewState đã đề cập ở trên” - Huntress

Huntress đã liên hệ với Gladinet để thông báo về phát hiện này. Nhà cung cấp xác nhận đã biết về lỗ hổng bảo mật và cho biết đang trong quá trình thông báo cho khách hàng về giải pháp khắc phục cho đến khi bản vá được phát hành.

Các nhà nghiên cứu đã chia sẻ biện pháp giảm thiểu với khách hàng mục tiêu và công bố các khuyến nghị sau đây để bảo vệ chống lại CVE-2025-11371:

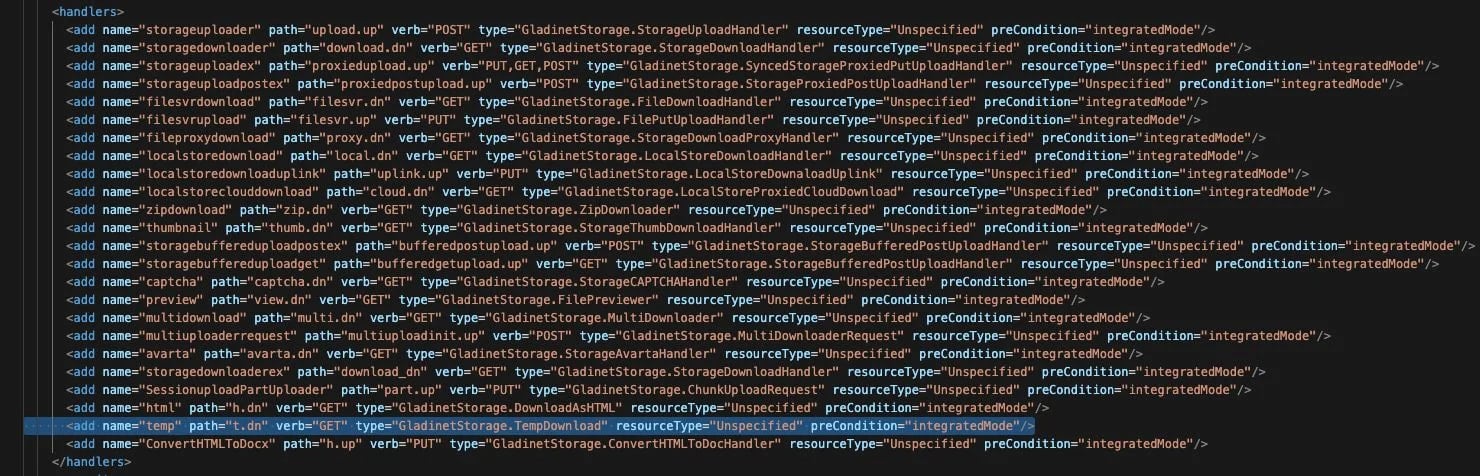

Vô hiệu hóa trình xử lý tạm thời trong tệp Web.config cho thành phần UploadDownloadProxy tại “C:\Program Files (x86)\Gladinet Cloud Enterprise\UploadDownloadProxy\Web.config”

Xác định vị trí và xóa dòng xác định trình xử lý tạm thời — dòng này trỏ đến t.dn

Dòng cần xóa

Nguồn: Huntress

Dòng này kích hoạt chức năng dễ bị tấn công mà kẻ tấn công khai thác thông qua Local File Inclusion, do đó việc xóa dòng này sẽ ngăn chặn việc khai thác CVE-2025-11371.

Các nhà nghiên cứu cảnh báo rằng các biện pháp giảm thiểu "sẽ ảnh hưởng đến một số chức năng của nền tảng", nhưng đảm bảo rằng lỗ hổng không thể bị khai thác.

Theo : Bleeping Computer ® LLC