Phần mềm gián điệp Android mới ClayRat bắt chước WhatsApp, TikTok, YouTube

Một phần mềm gián điệp Android mới có tên ClayRat đang dụ dỗ các nạn nhân tiềm năng bằng cách giả mạo các ứng dụng và dịch vụ phổ biến như WhatsApp, Google Photos, TikTok và YouTube.

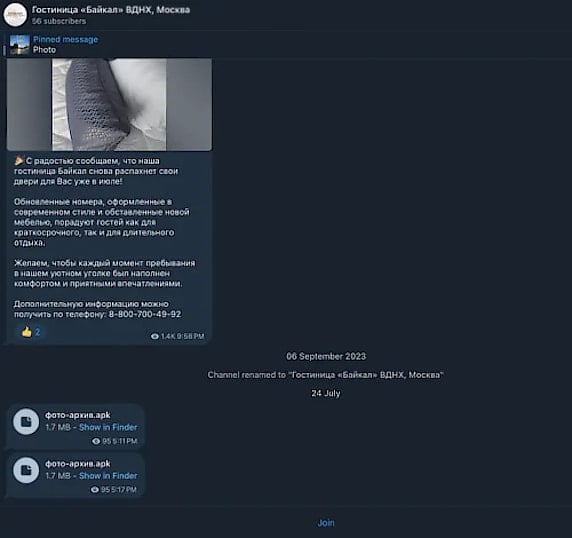

Phần mềm độc hại này nhắm mục tiêu vào người dùng Nga thông qua các kênh Telegram và các trang web độc hại có vẻ hợp pháp. Nó có thể đánh cắp tin nhắn SMS, nhật ký cuộc gọi, thông báo, chụp ảnh và thậm chí cả thực hiện cuộc gọi điện thoại.

Các nhà nghiên cứu phần mềm độc hại tại công ty bảo mật di động Zimperium cho biết họ đã ghi nhận hơn 600 mẫu và 50 chương trình thả mã độc khác nhau trong ba tháng qua, cho thấy kẻ tấn công đang tích cực nỗ lực khuếch đại hoạt động này.

Chiến dịch ClayRat

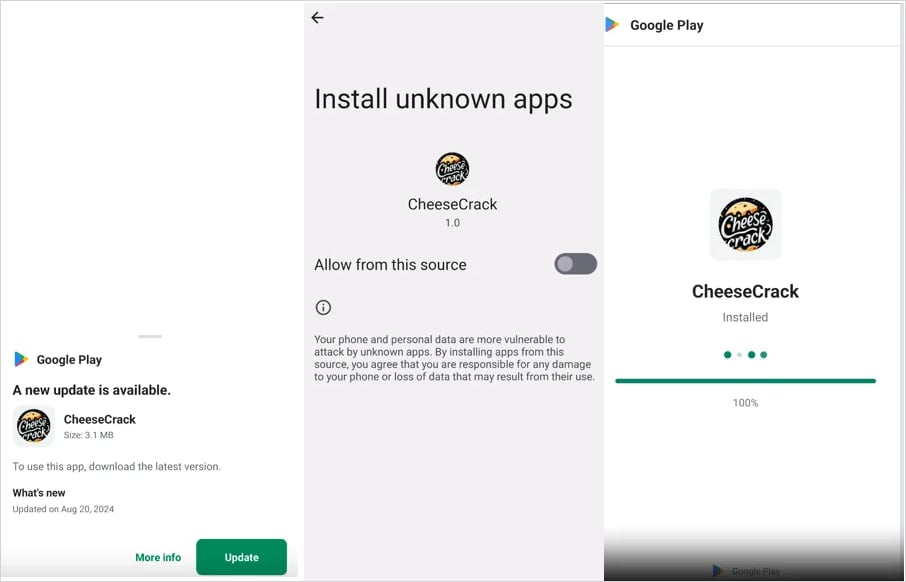

Chiến dịch ClayRat, được đặt theo tên máy chủ chỉ huy và kiểm soát (C2) của phần mềm độc hại, sử dụng các cổng lừa đảo được thiết kế cẩn thận và các tên miền đã đăng ký mô phỏng chặt chẽ các trang dịch vụ hợp pháp.

Các trang web này lưu trữ hoặc chuyển hướng người truy cập đến các kênh Telegram nơi các tệp gói Android (APK) được cung cấp cho các nạn nhân không hề hay biết.

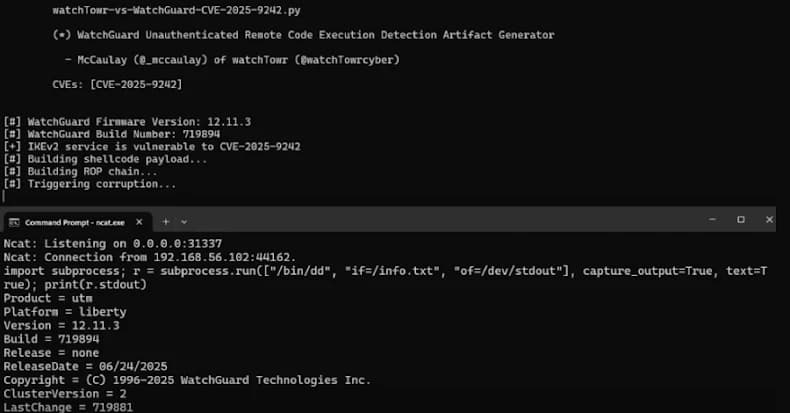

Để tăng tính hợp pháp cho các trang web này, kẻ tấn công đã thêm các bình luận giả mạo, tăng số lượt tải xuống và sử dụng UX giả mạo giống như Cửa hàng Play với hướng dẫn từng bước về cách tải APK và bỏ qua cảnh báo bảo mật của Android.

Bản cập nhật giả mạo tải phần mềm gián điệp ở chế độ nền

Nguồn: Zimperium

Theo Zimperium, một số mẫu phần mềm độc hại ClayRat hoạt động như trình thả mã độc, trong đó ứng dụng mà người dùng nhìn thấy là màn hình cập nhật Play Store giả mạo và một phần mềm được mã hóa ẩn trong nội dung của ứng dụng.

Phần mềm độc hại ẩn mình trong thiết bị bằng phương pháp cài đặt " dựa trên phiên " để vượt qua các hạn chế của Android 13+ và giảm sự nghi ngờ của người dùng.

Các nhà nghiên cứu cho biết: "Phương pháp cài đặt dựa trên phiên này làm giảm rủi ro nhận thức và tăng khả năng truy cập trang web sẽ dẫn đến việc cài đặt phần mềm gián điệp".

Khi đã hoạt động trên thiết bị, phần mềm độc hại có thể sử dụng máy chủ mới để lây lan đến nhiều nạn nhân hơn bằng cách sử dụng máy chủ này làm bàn đạp để gửi tin nhắn SMS đến danh sách liên hệ của nạn nhân.

Kênh Telegram lan truyền ống nhỏ giọt ClayRat

Nguồn: Zimperium

Khả năng của phần mềm gián điệp

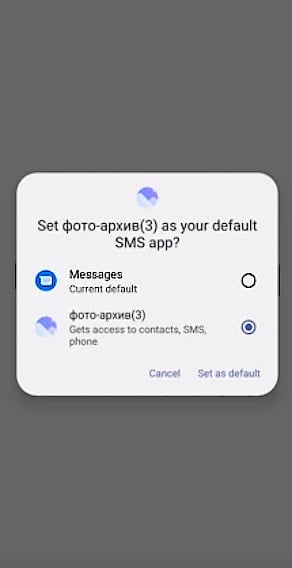

Phần mềm gián điệp ClayRat đảm nhận vai trò xử lý SMS mặc định trên các thiết bị bị nhiễm, cho phép đọc tất cả tin nhắn SMS đến và đã lưu trữ, chặn chúng trước các ứng dụng khác và sửa đổi cơ sở dữ liệu SMS.

ClayRat trở thành trình xử lý SMS mặc định

Nguồn: Zimperium

Phần mềm gián điệp thiết lập liên lạc với C2, được mã hóa AES-GCM trong phiên bản mới nhất, sau đó nhận một trong 12 lệnh được hỗ trợ:

get_apps_list — gửi danh sách các ứng dụng đã cài đặt đến C2

get_calls — gửi nhật ký cuộc gọi

get_camera — chụp ảnh bằng camera trước và gửi đến máy chủ

get_sms_list — trích xuất tin nhắn SMS

messsms — gửi tin nhắn SMS hàng loạt đến tất cả các địa chỉ liên lạc

send_sms / make_call — gửi tin nhắn SMS hoặc thực hiện cuộc gọi từ thiết bị

notifications / get_push_notifications — thu thập thông báo và đẩy dữ liệu

get_device_info — thu thập thông tin thiết bị

get_proxy_data — tìm nạp URL WebSocket proxy, thêm ID thiết bị và khởi tạo đối tượng kết nối (chuyển đổi HTTP/HTTPS thành WebSocket và lên lịch tác vụ)

truyền lại — gửi lại tin nhắn SMS đến một số nhận được từ C2

Khi được cấp quyền cần thiết, phần mềm gián điệp sẽ tự động thu thập thông tin liên lạc và lập trình để soạn và gửi tin nhắn SMS đến mọi liên lạc nhằm mục đích phát tán hàng loạt.

Là thành viên của App Defense Alliance, Zimperium đã chia sẻ toàn bộ IoC với Google và Play Protect hiện chặn các biến thể đã biết và mới của phần mềm gián điệp ClayRat.

Tuy nhiên, các nhà nghiên cứu nhấn mạnh rằng chiến dịch này có quy mô rất lớn, với hơn 600 mẫu được ghi nhận trong ba tháng.

Theo : Bleeping Computer ® LLC