Lỗ hổng RCE 0-Day của Gladinet CentreStack & Triofox đang bị khai thác tích cực

Trung tâm điều hành bảo mật (SOC) của Huntress phát hiện ra việc khai thác thành công phần mềm Gladinet CentreStack mặc dù phiên bản này chạy sau phiên bản 16.4.10315.56368—phiên bản được cho là miễn nhiễm với lỗ hổng bảo mật nghiêm trọng CVE-2025-30406.

Cuộc điều tra ban đầu cho thấy lỗ hổng Local File Inclusion (LFI) chưa được xác thực, hiện được phân loại là CVE-2025-11371, đang bị kẻ tấn công lợi dụng để trích xuất khóa máy được mã hóa cứng từ tệp Web.config của ứng dụng.

Khóa này sau đó cho phép thực thi mã từ xa thông qua lỗ hổng hủy tuần tự hóa ViewState đã biết liên quan đến CVE-2025-30406.

Mặc dù Gladinet đã vá lỗi ViewState trước đó, nhưng vẫn chưa có bản cập nhật nào giải quyết được CVE-2025-11371, khiến vector LFI này dễ bị khai thác.

Huntress lần đầu công bố việc khai thác thực tế CVE-2025-30406 vào tháng 4 năm 2025 và khẳng định rằng lỗ hổng LFI mới này làm tăng thêm mối đe dọa đối với các môi trường chưa được vá.

Những quan sát chính từ phát hiện ban đầu:

Các tải trọng được mã hóa base64 bất thường được thực thi như các tiến trình con của máy chủ web cho thấy hoạt động khai thác sau đó.

Trình xử lý tạm thời dễ bị tấn công trong UploadDownloadProxy cho phép đọc tệp không xác thực.

Khóa máy bị đánh cắp giúp thực thi mã từ xa ở cấp HỆ THỐNG thông qua quá trình hủy tuần tự hóa ViewState.

Gladinet đã xác nhận về lỗ hổng bảo mật LFI ngay sau khi Huntress tiết lộ và thông báo cho toàn bộ khách hàng chung về biện pháp giảm thiểu tạm thời.

Theo chính sách tiết lộ lỗ hổng bảo mật tiêu chuẩn của Huntress, nhà cung cấp đã bắt đầu thông báo cho khách hàng về giải pháp tạm thời ngay cả trước khi bản vá chính thức được phát hành.

Huntress cũng đã cung cấp cho các khách hàng được quản lý của mình hướng dẫn để ngăn chặn việc khai thác này, vì cho đến nay đã có ba trường hợp xâm phạm thực tế riêng biệt được ghi nhận.

Chi tiết về việc khai thác

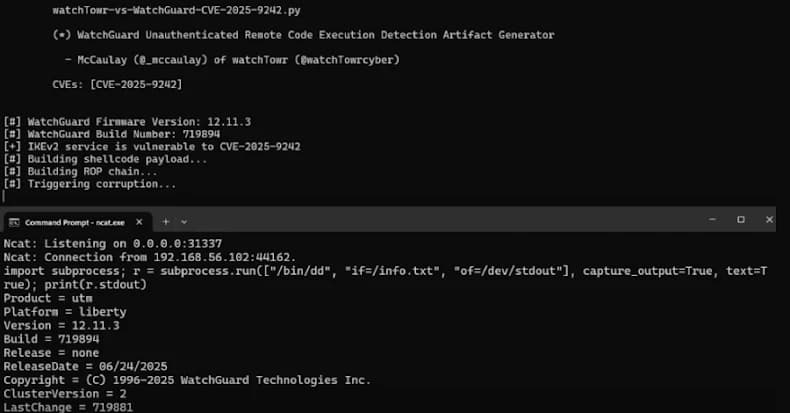

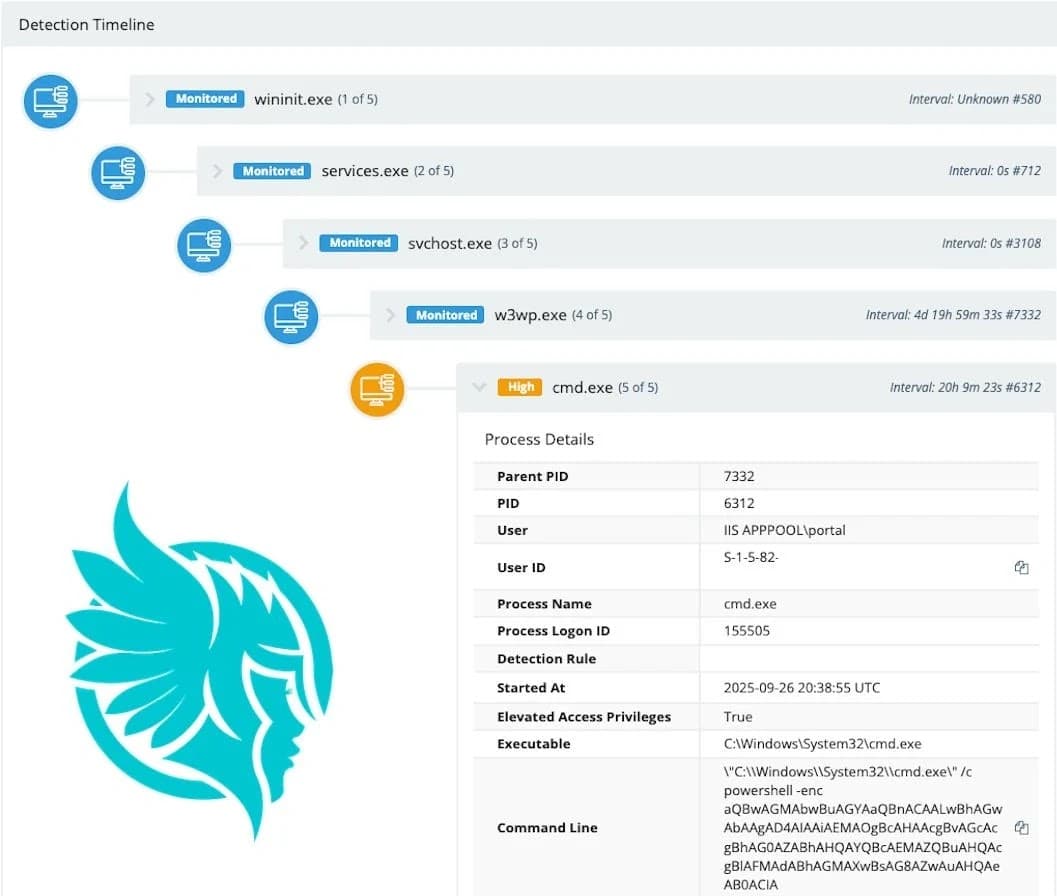

Các kỹ sư SOC của Huntress ban đầu đã kích hoạt cảnh báo về các payload được mã hóa base64 bất thường được sinh ra như các tiến trình con của máy chủ web. Payload bất thường này cho thấy hoạt động khai thác sau đó liên quan đến CVE-2025-30406.

Sau khi phân tích pháp y sâu hơn, nhật ký cho thấy kẻ tấn công đầu tiên truy cập vào tệp Web.config của thành phần UploadDownloadProxy nằm trong thư mục cài đặt Gladinet Cloud Enterprise.

.webp)

Dòng thời gian phát hiện hoạt động khai thác được quan sát

Bằng cách gửi các yêu cầu HTTP được thiết kế đặc biệt đến điểm cuối của trình xử lý tạm thời, kẻ tấn công có thể truy xuất toàn bộ nội dung mà không cần bất kỳ thách thức xác thực nào.

Sau khi chiếm được khóa máy, kẻ tấn công sẽ tạo ra các gói ViewState độc hại, khi được máy chủ giải tuần tự hóa, các gói này sẽ thực thi mã tùy ý với các đặc quyền cấp HỆ THỐNG.

Huntress đã quan sát thấy cuộc tấn công hai giai đoạn này diễn ra chỉ trong vài phút sau khi truy cập ban đầu. Dòng thời gian được SOC ghi lại minh họa quá trình chuyển đổi nhanh chóng từ việc tiết lộ tệp trái phép sang thực thi mã từ xa.

Mặc dù thông tin chi tiết vẫn chưa được tiết lộ cho đến khi Gladinet phát hành bản vá chính thức, bằng chứng sơ bộ cho thấy chuỗi lỗ hổng bảo mật tương tự có thể tạo điều kiện cho việc di chuyển ngang và triển khai các cửa hậu lén lút trong môi trường doanh nghiệp.

Biện pháp giảm thiểu được đề xuất

Do chưa có bản cập nhật bảo mật chính thức cho CVE-2025-11371 nên hành động ngay lập tức là rất quan trọng đối với các tổ chức đang chạy phiên bản dễ bị tấn công của CentreStack và Triofox.

Huntress khuyên người quản trị nên tắt trình xử lý tạm thời trong tệp UploadDownloadProxy Web.config.

Trình xử lý này được tham chiếu thông qua một <add>chỉ thị trỏ đến cụm t.dn chịu trách nhiệm xử lý các hoạt động lưu trữ tạm thời.

Việc xóa dòng này sẽ ngăn chặn hiệu quả việc đọc tệp không xác thực thông qua lỗ hổng LFI, phá vỡ liên kết đầu tiên trong chuỗi tấn công.

Người quản lý nên thực hiện ngay các bước sau:

Sao lưu tệp Web.config hiện có trước khi thực hiện thay đổi.

Xác định vị trí và xóa

<add name="temp" path="temp" verb="*" type="Gladinet.Cloud.Proxy.TempHandler, t.dn" />mục nhập.Khởi động lại dịch vụ UploadDownloadProxy để áp dụng các thay đổi cấu hình.

Theo dõi nhật ký ứng dụng để phát hiện lỗi hoặc hành vi không mong muốn do trình xử lý bị vô hiệu hóa gây ra.

.webp)

Hình ảnh trình xử lý tạm thời trỏ đến t.dn , có thể bị vô hiệu hóa để giảm thiểu

Mặc dù việc vô hiệu hóa trình xử lý này có thể làm gián đoạn một số chức năng tải lên hoặc tải xuống, nhưng điều này đảm bảo rằng kẻ tấn công không thể trích xuất khóa máy và chuyển sang thực thi mã từ xa. Sau khi Gladinet phát hành bản vá chính thức, hãy khôi phục mục trình xử lý như một phần của quy trình cập nhật.

Huntress tiếp tục hợp tác chặt chẽ với Gladinet và những khách hàng bị ảnh hưởng để xác thực biện pháp giảm thiểu và sẽ cập nhật hướng dẫn khi phát hành bản sửa lỗi vĩnh viễn.

Trong khi đó, các tổ chức nên xem xét lại việc triển khai CentreStack và Triofox, áp dụng giải pháp thay thế ngay lập tức và xác minh rằng không có điểm cuối xử lý tạm thời nào có thể truy cập được.

Theo : Cyberpress