Lỗ hổng nghiêm trọng của Framelink Figma MCP cho phép tin tặc thực thi mã từ xa

Các nhà nghiên cứu an ninh mạng đã tiết lộ thông tin chi tiết về lỗ hổng bảo mật hiện đã được vá trong máy chủ Giao thức ngữ cảnh mô hình ( MCP ) phổ biến figma-developer-mcp có thể cho phép kẻ tấn công thực thi mã.

Lỗ hổng bảo mật được theo dõi là CVE-2025-53967 (điểm CVSS: 7,5), là lỗi chèn lệnh bắt nguồn từ việc sử dụng dữ liệu đầu vào của người dùng không được kiểm soát, mở ra khả năng kẻ tấn công có thể gửi các lệnh hệ thống tùy ý.

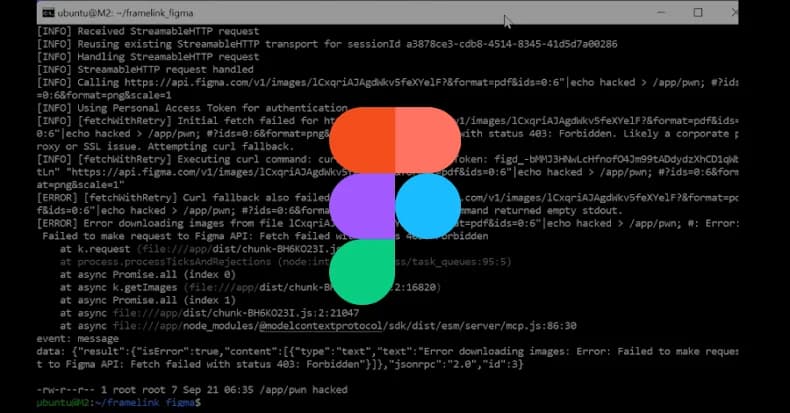

Theo khuyến cáo của GitHub về lỗ hổng này, "Máy chủ xây dựng và thực thi các lệnh shell bằng cách sử dụng dữ liệu đầu vào chưa được xác thực của người dùng trực tiếp trong các chuỗi dòng lệnh. Điều này dẫn đến khả năng chèn siêu ký tự shell (|, >, &&, v.v.)". "Khai thác thành công có thể dẫn đến việc thực thi mã từ xa dưới quyền của quy trình máy chủ."

Do máy chủ Framelink Figma MCP cung cấp nhiều công cụ khác nhau để thực hiện các thao tác trong Figma bằng các tác nhân mã hóa hỗ trợ trí tuệ nhân tạo (AI) như Cursor, nên kẻ tấn công có thể lừa máy khách MCP thực hiện các hành động không mong muốn bằng cách chèn lệnh nhắc gián tiếp.

Công ty an ninh mạng Imperva, đơn vị đã phát hiện và báo cáo sự cố vào tháng 7 năm 2025, đã mô tả CVE-2025-53967 là một "lỗi thiết kế" trong cơ chế dự phòng có thể cho phép kẻ xấu thực thi mã từ xa hoàn toàn, khiến các nhà phát triển có nguy cơ bị lộ dữ liệu.

Nhà nghiên cứu bảo mật Yohann Sillam cho biết, lỗ hổng chèn lệnh "xảy ra trong quá trình xây dựng lệnh dòng lệnh dùng để gửi lưu lượng đến điểm cuối API Figma".

Trình tự khai thác diễn ra qua các bước -

Máy khách MCP gửi yêu cầu Khởi tạo đến điểm cuối MCP để nhận mcp-session-id được sử dụng trong quá trình giao tiếp tiếp theo với máy chủ MCP

Máy khách gửi yêu cầu JSONRPC đến máy chủ MCP bằng phương thức tools/call để gọi các công cụ như get_figma_data hoặc download_figma_images

Vấn đề cốt lõi nằm ở "src/utils/fetch-with-retry.ts", đầu tiên sẽ cố gắng lấy nội dung bằng API tìm nạp tiêu chuẩn và nếu không thành công, sẽ tiến hành thực thi lệnh curl thông qua child_process.exec -- dẫn đến lỗ hổng chèn lệnh.

"Vì lệnh curl được xây dựng bằng cách nội suy trực tiếp các giá trị URL và tiêu đề vào chuỗi lệnh shell, kẻ tấn công có thể tạo ra một URL hoặc giá trị tiêu đề được thiết kế đặc biệt để chèn các lệnh shell tùy ý", Imperva cho biết. "Điều này có thể dẫn đến thực thi mã từ xa (RCE) trên máy chủ."

Trong một cuộc tấn công bằng chứng khái niệm, kẻ tấn công từ xa trên cùng một mạng (ví dụ: Wi-Fi công cộng hoặc thiết bị doanh nghiệp bị xâm phạm) có thể kích hoạt lỗ hổng bằng cách gửi chuỗi yêu cầu đến MCP dễ bị tấn công. Ngoài ra, kẻ tấn công có thể lừa nạn nhân truy cập một trang web được thiết kế đặc biệt như một phần của cuộc tấn công DNS rebinding .

Lỗ hổng bảo mật đã được giải quyết trong phiên bản 0.6.3 của figma-developer-mcp, được phát hành vào ngày 29 tháng 9 năm 2025. Để giảm thiểu rủi ro, bạn nên tránh sử dụng child_process.exec với dữ liệu đầu vào không đáng tin cậy và chuyển sang child_process.execFile để loại bỏ rủi ro diễn giải shell.

"Khi các công cụ phát triển dựa trên AI tiếp tục phát triển và được áp dụng rộng rãi, việc cân nhắc bảo mật phải theo kịp sự đổi mới là điều thiết yếu", công ty thuộc sở hữu của Thales cho biết. "Lỗ hổng bảo mật này là một lời nhắc nhở rõ ràng rằng ngay cả những công cụ được thiết kế để chạy cục bộ cũng có thể trở thành điểm xâm nhập mạnh mẽ cho kẻ tấn công."

Diễn biến này diễn ra sau khi FireTail tiết lộ rằng Google đã quyết định không sửa một cuộc tấn công buôn lậu ASCII mới trong chatbot Gemini AI của mình, có thể bị lợi dụng để tạo ra các dữ liệu đầu vào có thể lọt qua bộ lọc bảo mật và gây ra những phản hồi không mong muốn . Các mô hình ngôn ngữ lớn (LLM) khác dễ bị tấn công này là DeepSeek và Grok của xAI.

"Và lỗ hổng này đặc biệt nguy hiểm khi các LLM, như Gemini, được tích hợp sâu vào các nền tảng doanh nghiệp như Google Workspace", công ty cho biết . "Kỹ thuật này cho phép giả mạo danh tính tự động và đầu độc dữ liệu có hệ thống, biến lỗ hổng giao diện người dùng thành một cơn ác mộng bảo mật tiềm tàng."

Theo : TheHackerNews