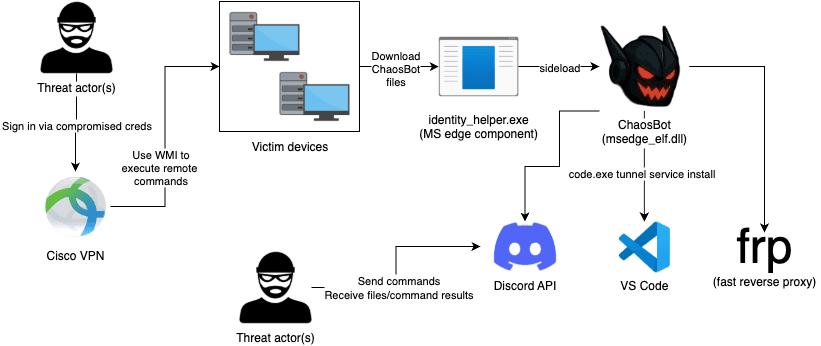

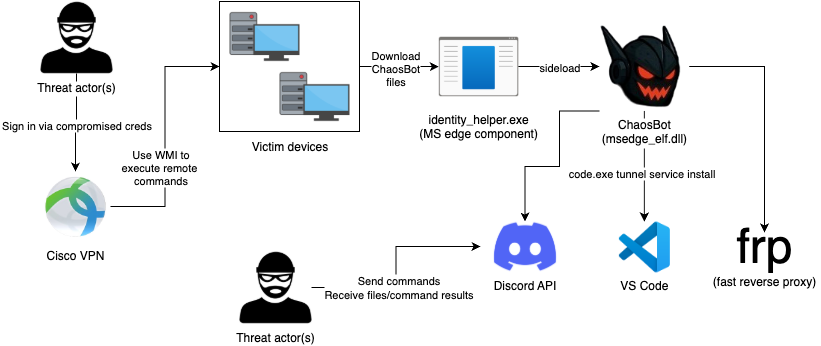

Chaosbot sử dụng mật khẩu CiscoVPN và Active Directory để thực thi lệnh mạng

Vào cuối tháng 9 năm 2025, Đơn vị ứng phó mối đe dọa (TRU) của eSentire đã phát hiện ra một cửa hậu tinh vi dựa trên Rust, được gọi là "ChaosBot", nhắm mục tiêu vào môi trường dịch vụ tài chính.

Phần mềm độc hại mới này lợi dụng thông tin đăng nhập CiscoVPN bị xâm phạm và tài khoản Active Directory có đặc quyền quá cao để triển khai và kiểm soát các hệ thống bị nhiễm.

Sử dụng các thành phần Microsoft Edge hợp pháp để tải DLL và Discord như một kênh chỉ huy và kiểm soát (C2) bí mật, ChaosBot chứng minh các kỹ thuật né tránh và duy trì tiên tiến thách thức các biện pháp phòng thủ truyền thống.

Triển khai phần mềm độc hại thông qua CiscoVPN và Active Directory

Cuộc tấn công bắt đầu khi kẻ tấn công có được thông tin đăng nhập VPN hợp lệ hoặc lừa người dùng khởi chạy các tệp lối tắt Windows độc hại.

Sơ đồ chuỗi tấn công

Các phím tắt này thực thi các lệnh PowerShell để tải xuống tải trọng chính, msedge_elf.dll và tệp thực thi trợ giúp identity_helper.exe vào thư mục hồ sơ người dùng công khai ( C:\Users\Public\Libraries).

Bằng cách tải DLL vào tệp nhị phân Edge đã ký, ChaosBot tránh được việc phát hiện ban đầu và giành quyền thực thi mã trong bối cảnh của một ứng dụng đáng tin cậy.

Với quyền truy cập vào tài khoản dịch vụ Active Directory được cấu hình sai có tên là serviceaccount, phần mềm độc hại sẽ sử dụng Windows Management Instrumentation (WMI) để thực thi các lệnh từ xa trên mạng.

Phương pháp này cho phép triển khai nhanh ChaosBot trên nhiều máy chủ mà không cần phải đăng nhập tương tác.

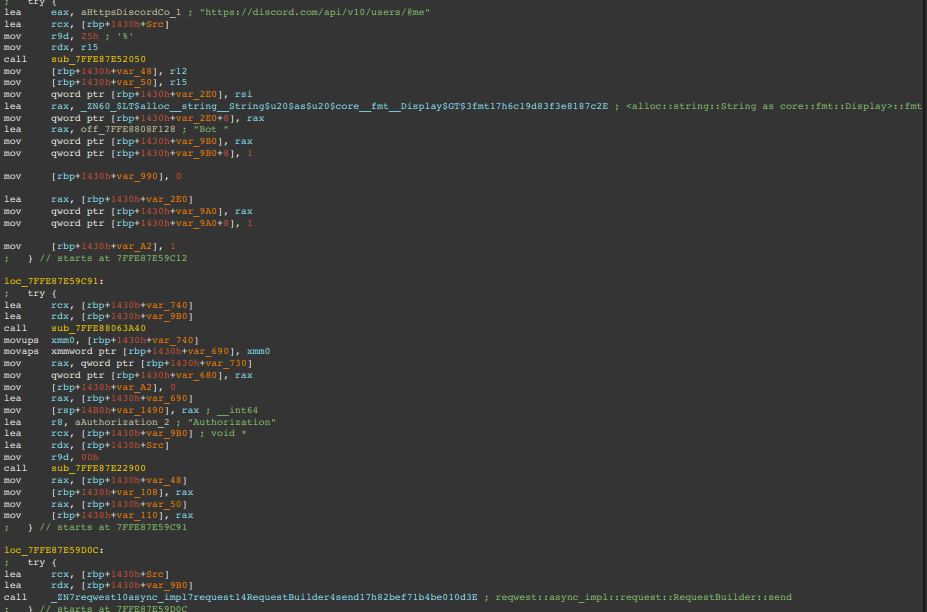

Tháo rời việc kiểm tra mã thông báo bot thông qua RequestBuilder::send

Sau khi trú ngụ, ChaosBot sẽ thực hiện trinh sát hệ thống bằng cách thực thi các LOLBin tích hợp như systeminfo và ipconfig /all thông qua mẫu PowerShell sau:

powershellpowershell -Command "$OutputEncoding = [System.Text.Encoding]::UTF8; <SOME_COMMAND>"

Kết quả được tải lên dưới dạng tệp đính kèm văn bản thông qua multipart/form-data tới máy chủ Discord của tác nhân đe dọa, cung cấp nhận thức về tình huống và bằng chứng thực hiện.

Kỹ thuật chỉ huy và kiểm soát và né tránh được hỗ trợ bởi Discord

ChaosBot giao tiếp bí mật qua API của Discord bằng cách sử dụng thư viện reqwest hoặc serenity Rust. Nó xác thực mã thông báo bot bằng yêu cầu GET đến /api/v10/users/@me, sau đó tạo một kênh mới được đặt tên theo máy chủ của nạn nhân.

Các lệnh do người vận hành đăng trên kênh đó sẽ được lấy trong các vòng thăm dò, cho phép thực hiện từ xa trực tiếp.

Các lệnh tải xuống và tải lên tệp cho phép kẻ tấn công chuyển các công cụ như Fast Reverse Proxy (frp), được triển khai dưới dạng node.exe với cấu hình node.ini tương ứng, để duy trì đường hầm ngược vào cơ sở hạ tầng do AWS lưu trữ.

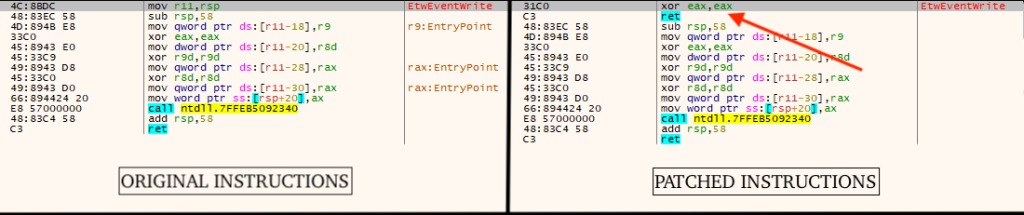

Để tránh bị phát hiện, ChaosBot vá các lệnh đầu tiên của ntdll!EtwEventWrite, vô hiệu hóa tính năng Theo dõi Sự kiện cho phép đo từ xa của Windows. Nó cũng kiểm tra tiền tố địa chỉ MAC với các mã định danh VMware và VirtualBox đã biết, và thoát nếu tìm thấy kết quả trùng khớp.

Trong một số biến thể, các nhà điều hành đã thử nghiệm thiết lập Visual Studio Code Tunnels làm cửa hậu thay thế, mặc dù lỗi tự động hóa đã hạn chế hiệu quả của chúng.

Sau khi phát hiện, các nhà phân tích TRU đã cô lập máy chủ bị nhiễm để ngăn chặn vi phạm và hướng dẫn các nỗ lực khắc phục.

Trước/sau khi vá ntdll!EtwEventWrite

Các khuyến nghị chính bao gồm thực thi xác thực đa yếu tố trên tài khoản VPN và AD, hạn chế đặc quyền của tài khoản dịch vụ, luân chuyển thông tin đăng nhập kịp thời, duy trì các bản vá lỗi cập nhật và triển khai các giải pháp EDR/NGAV toàn diện có khả năng phát hiện lưu lượng tải phụ ẩn và lưu lượng C2 dựa trên dịch vụ hợp pháp.

Để có khả năng hiển thị liên tục và phản ứng nhanh, các tổ chức thiếu nguồn lực nội bộ nên hợp tác với nhà cung cấp dịch vụ Phát hiện và Phản ứng được Quản lý 24/7 để bảo vệ chống lại các mối đe dọa nâng cao như ChaosBot.

Theo : CyberPress