Các nhà nghiên cứu tiết lộ khả năng của phần mềm độc hại MonsterV2 và chuỗi tấn công của TA585

Các nhà nghiên cứu an ninh mạng đã làm sáng tỏ một tác nhân đe dọa chưa từng được ghi nhận trước đây có tên là TA585 , được phát hiện đang phân phối phần mềm độc hại có sẵn có tên là MonsterV2 thông qua các chiến dịch lừa đảo.

Nhóm nghiên cứu mối đe dọa Proofpoint mô tả nhóm hoạt động đe dọa này là tinh vi, tận dụng việc chèn mã độc vào web và kiểm tra bộ lọc như một phần trong chuỗi tấn công.

"TA585 đáng chú ý vì nó dường như sở hữu toàn bộ chuỗi tấn công của mình bằng nhiều kỹ thuật phân phối khác nhau", các nhà nghiên cứu Kyle Cucci, Tommy Madjar và Selena Larson cho biết . "Thay vì tận dụng các tác nhân đe dọa khác – chẳng hạn như trả tiền phân phối, mua quyền truy cập từ các nhà môi giới truy cập ban đầu, hoặc sử dụng hệ thống phân phối lưu lượng của bên thứ ba – TA585 tự quản lý cơ sở hạ tầng, việc phân phối và cài đặt phần mềm độc hại."

MonsterV2 là một trojan truy cập từ xa (RAT), trình đánh cắp và trình tải, được Proofpoint phát hiện lần đầu tiên trên các diễn đàn tội phạm vào tháng 2 năm 2025. Điều đáng chú ý là MonsterV2 còn được gọi là Aurotun Stealer (viết sai chính tả của "autorun") và trước đây đã được phân phối thông qua CastleLoader (hay còn gọi là CastleBot).

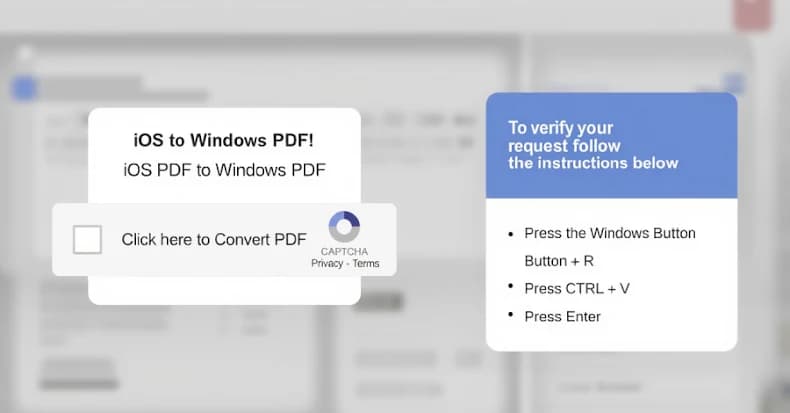

Các chiến dịch lừa đảo phân phối phần mềm độc hại đã được phát hiện bằng cách sử dụng các chiêu trò lấy cảm hứng từ Sở Thuế vụ Hoa Kỳ (IRS) để lừa người dùng nhấp vào các URL giả mạo dẫn đến tệp PDF, sau đó liên kết đến một trang web sử dụng chiến thuật kỹ thuật xã hội ClickFix để kích hoạt mã độc bằng cách chạy lệnh độc hại trong hộp thoại Run của Windows hoặc thiết bị đầu cuối PowerShell. Lệnh PowerShell được thiết kế để thực thi tập lệnh PowerShell giai đoạn tiếp theo triển khai MonsterV2.

Các đợt tấn công tiếp theo được phát hiện vào tháng 4 năm 2025 đã sử dụng mã độc JavaScript trên các trang web hợp pháp có lớp phủ xác minh CAPTCHA giả để bắt đầu cuộc tấn công thông qua ClickFix, cuối cùng dẫn đến việc phát tán phần mềm độc hại thông qua lệnh PowerShell.

Các phiên bản đầu tiên của chiến dịch này đã phân phối Lumma Stealer, trước khi TA585 chuyển sang MonsterV2 vào đầu năm 2025. Điều thú vị là JavaScript inject và cơ sở hạ tầng liên quan (intlspring[.]com) cũng có liên quan đến việc phân phối Rhadamanthys Stealer.

Chiến dịch thứ ba do TA585 thực hiện đã sử dụng thông báo qua email từ GitHub được kích hoạt khi gắn thẻ người dùng GitHub trong các thông báo bảo mật giả mạo có chứa URL dẫn đến các trang web do tác nhân kiểm soát.

Cả hai cụm hoạt động - xoay quanh các hoạt động chèn web và cảnh báo GitHub giả mạo - đều có liên quan đến CoreSecThree, theo PRODAFT , là một "khung phức tạp" được biết là đã hoạt động kể từ tháng 2 năm 2022 và đã "liên tục" được sử dụng để phát tán phần mềm độc hại đánh cắp.

MonsterV2 là phần mềm độc hại đầy đủ tính năng có thể đánh cắp dữ liệu nhạy cảm, hoạt động như một công cụ cắt xén bằng cách thay thế địa chỉ tiền điện tử trong bảng tạm của hệ thống bị nhiễm bằng địa chỉ ví do tác nhân đe dọa cung cấp, thiết lập điều khiển từ xa bằng Hidden Virtual Network Computing (HVNC), nhận và thực thi lệnh từ máy chủ bên ngoài và tải xuống các phần mềm bổ sung.

Phần mềm độc hại này được một tin tặc nói tiếng Nga bán với giá 800 đô la Mỹ mỗi tháng cho phiên bản "Tiêu chuẩn", trong khi phiên bản "Doanh nghiệp", đi kèm với trình đánh cắp, trình tải, HVNC và hỗ trợ Giao thức DevTools (CDP) của Chrome, có giá 2.000 đô la Mỹ mỗi tháng. Một điểm đáng chú ý của trình đánh cắp là nó tránh lây nhiễm sang các quốc gia thuộc Cộng đồng các Quốc gia Độc lập (CIS).

MonsterV2 thường được đóng gói bằng trình mã hóa C++ có tên là SonicCrypt, do đó cho phép nó tránh bị phát hiện bằng cách chạy một loạt các kiểm tra chống phân tích trước khi giải mã và tải trọng.

Sau khi được khởi chạy, phần mềm độc hại sẽ giải mã và phân giải các hàm API Windows quan trọng cho hoạt động của nó, đồng thời nâng cao đặc quyền. Sau đó, nó tiếp tục giải mã cấu hình nhúng để kết nối với máy chủ chỉ huy và điều khiển (C2), cũng như xác định hành động tiếp theo dựa trên các tham số được thiết lập -

anti_dbg, nếu được đặt thành True, phần mềm độc hại sẽ cố gắng phát hiện và tránh các trình gỡ lỗi đang được sử dụng

anti_sandbox, nếu được đặt thành True, phần mềm độc hại sẽ cố gắng phát hiện hộp cát và thực hiện một số kỹ thuật chống hộp cát cơ bản

aurotun (chính lỗi chính tả này đã đặt cho nó cái tên Aurotun Stealer), nếu được đặt thành True, phần mềm độc hại sẽ cố gắng thiết lập tính bền bỉ trên máy chủ

priviledge_escalation, nếu được đặt thành True, phần mềm độc hại sẽ cố gắng nâng cao đặc quyền của nó

Nếu phần mềm độc hại thiết lập kết nối thành công với máy chủ C2, nó sẽ gửi thông tin hệ thống cơ bản và vị trí địa lý của hệ thống bằng cách gửi yêu cầu đến "api.ipify[.]org". Phản hồi từ máy chủ chứa lệnh cần thực thi trên máy chủ. Một số tính năng được hỗ trợ được liệt kê dưới đây:

Thực hiện chức năng đánh cắp thông tin và đưa dữ liệu ra máy chủ

Thực hiện lệnh tùy ý thông qua cmd.exe hoặc PowerShell

Chấm dứt, tạm dừng và tiếp tục các tiến trình mục tiêu

Thiết lập kết nối HVNC với hệ thống bị nhiễm

Chụp ảnh màn hình máy tính

Bắt đầu một keylogger

Liệt kê, thao tác, sao chép và trích xuất các tập tin

Tắt hoặc làm sập hệ thống

Tải xuống và thực thi các tải trọng giai đoạn tiếp theo như StealC và Remcos RAT

"Tuy nhiên, hoạt động này không liên quan đến TA585. Đáng chú ý, với StealC, các payload MonsterV2 đã được cấu hình để sử dụng cùng một máy chủ C2 với payload StealC bị thả", Proofpoint cho biết. "TA585 là một tác nhân đe dọa độc đáo với khả năng nhắm mục tiêu và phát tán tiên tiến. Trong bối cảnh mối đe dọa tội phạm mạng liên tục thay đổi, TA585 đã áp dụng các chiến lược hiệu quả để lọc, phát tán và cài đặt phần mềm độc hại."

Theo : TheHackerNews