AI tiết lộ điều gì về ứng dụng web và tại sao nó lại quan trọng

Trước khi kẻ tấn công gửi một payload, chúng đã hoàn tất việc tìm hiểu cách thức xây dựng môi trường của bạn. Chúng xem xét các luồng đăng nhập, tệp JavaScript, thông báo lỗi, tài liệu API và kho lưu trữ GitHub của bạn. Tất cả những manh mối này giúp chúng hiểu cách thức hoạt động của hệ thống. AI đang tăng tốc đáng kể quá trình do thám và cho phép kẻ tấn công lập bản đồ môi trường của bạn với tốc độ và độ chính xác cao hơn.

Mặc dù câu chuyện thường mô tả AI như thể đang điều khiển mọi thứ, nhưng chúng ta không thấy AI nắm quyền kiểm soát hoàn toàn các hoạt động tấn công. AI không tự động viết mã khai thác, xâu chuỗi các cuộc tấn công và xâm nhập hệ thống mà không có sự can thiệp của con người. Những gì nó đang làm là đẩy nhanh các giai đoạn đầu và giữa của quy trình làm việc của kẻ tấn công: thu thập thông tin, làm giàu thông tin và tạo ra các hướng thực thi hợp lý.

Hãy nghĩ về nó như một bài viết do AI tạo ra; AI có thể tạo ra một bản thảo nhanh chóng với các thông số phù hợp, nhưng vẫn cần có người xem xét, tinh chỉnh và điều chỉnh để kết quả hữu ích. Điều tương tự cũng đúng với an ninh tấn công. AI có thể xây dựng các tải trọng và thực hiện nhiều chức năng ở cấp độ cao hơn so với các thuật toán truyền thống, nhưng cho đến nay chúng vẫn cần có định hướng và bối cảnh để hoạt động hiệu quả. Sự thay đổi này quan trọng vì nó mở rộng phạm vi mà chúng ta coi là phơi nhiễm.

Một thư viện lỗi thời trước đây chỉ là một mối nguy hiểm nếu nó có mã CVE đã được biết đến. Ngày nay, nó có thể trở thành một mối nguy hiểm nếu nó cho kẻ tấn công biết bạn đang sử dụng framework nào và giúp chúng thu hẹp phạm vi tấn công. Đó chính là sự khác biệt. AI giúp biến những chi tiết tưởng chừng vô hại thành những thông tin hữu ích - không phải bằng vũ lực, mà bằng sự hiểu biết sâu sắc hơn. Vì vậy, mặc dù AI không thay đổi cách thức kẻ tấn công xâm nhập, nhưng nó đang thay đổi cách chúng quyết định nên tìm kiếm ở đâu và điều gì đáng để chúng dành thời gian.

Siêu năng lực trinh sát của AI#

Quá trình ra quyết định xác định điều gì có liên quan, điều gì dễ bị tổn thương và điều gì đáng theo đuổi chính là nơi AI đã chứng minh được giá trị của mình.

Điểm mạnh của nó nằm ở khả năng hiểu dữ liệu phi cấu trúc ở quy mô lớn, rất phù hợp cho việc do thám. AI có thể phân tích và sắp xếp khối lượng lớn thông tin hướng ngoại: nội dung trang web, tiêu đề, bản ghi DNS, cấu trúc trang, luồng đăng nhập, cấu hình SSL, v.v. Nó có thể liên kết dữ liệu này với các công nghệ, khuôn khổ và công cụ bảo mật đã biết, giúp kẻ tấn công hiểu rõ hơn về những gì đang diễn ra đằng sau hậu trường.

Ngôn ngữ không còn là rào cản nữa. AI có thể trích xuất ý nghĩa từ thông báo lỗi bằng bất kỳ ngôn ngữ nào, đối chiếu tài liệu kỹ thuật giữa các khu vực và nhận dạng các quy ước đặt tên hoặc mẫu mà người đánh giá có thể không nhận thấy.

Nó cũng vượt trội trong việc so khớp ngữ cảnh. Nếu một ứng dụng đang sử dụng một thư viện JavaScript có phiên bản, AI có thể xác định khung, kiểm tra các rủi ro liên quan và so khớp các kỹ thuật đã biết dựa trên ngữ cảnh đó. Không phải vì nó đang phát minh ra các phương pháp mới, mà vì nó biết cách tham chiếu chéo dữ liệu một cách nhanh chóng và kỹ lưỡng.

Tóm lại, AI đang trở thành một lớp trinh sát và làm giàu dữ liệu cực kỳ hiệu quả. Nó giúp kẻ tấn công ưu tiên và tập trung, không phải bằng cách làm điều gì đó mới mẻ mà bằng cách làm điều gì đó quen thuộc với quy mô và tính nhất quán cao hơn nhiều.

AI đang thay đổi các cuộc tấn công ứng dụng web như thế nào#

Tác động của AI trở nên rõ ràng hơn khi bạn xem xét cách nó định hình các kỹ thuật tấn công web phổ biến:

Bắt đầu với phương pháp tấn công vét cạn (brute force). Theo truyền thống, kẻ tấn công dựa vào từ điển tĩnh để đoán thông tin đăng nhập. AI cải thiện điều này bằng cách tạo ra các tổ hợp thực tế hơn bằng cách sử dụng các mẫu ngôn ngữ khu vực, giả định dựa trên vai trò và quy ước đặt tên cụ thể cho tổ chức mục tiêu. AI cũng nhận dạng loại hệ thống mà nó đang tương tác, cho dù đó là cơ sở dữ liệu, hệ điều hành hay bảng điều khiển quản trị cụ thể, và sử dụng ngữ cảnh đó để thử các thông tin đăng nhập mặc định phù hợp nhất. Phương pháp tiếp cận có mục tiêu này giúp giảm nhiễu và tăng khả năng thành công với ít lần thử hơn và thông minh hơn.

AI cũng cải thiện khả năng diễn giải. Nó có thể xác định những thay đổi nhỏ trong hành vi đăng nhập, chẳng hạn như thay đổi cấu trúc trang, sự thay đổi trong thông báo lỗi hoặc hành vi chuyển hướng, và điều chỉnh cách tiếp cận cho phù hợp. Điều này giúp giảm thiểu kết quả dương tính giả và cho phép xoay vòng nhanh hơn khi thử nghiệm thất bại.

Ví dụ, một tập lệnh truyền thống có thể giả định rằng đăng nhập thành công được biểu thị bằng sự thay đổi 70% nội dung trang. Tuy nhiên, nếu người dùng được chuyển hướng đến một trang đích tạm thời — trang trông khác biệt nhưng cuối cùng lại dẫn đến lỗi như "Tài khoản bị khóa sau quá nhiều lần thử" — thì tập lệnh có thể phân loại sai thành công. AI có thể phân tích nội dung, mã trạng thái và luồng một cách toàn diện hơn, nhận ra rằng việc đăng nhập không thành công và điều chỉnh chiến lược cho phù hợp.

Nhận thức về ngữ cảnh chính là yếu tố tạo nên sự khác biệt giữa AI với các công cụ so khớp mẫu truyền thống. Một lỗi dương tính giả phổ biến của các công cụ thu thập thông tin xác thực truyền thống là thông tin xác thực giữ chỗ:

Thoạt nhìn, nó có vẻ chứa thông tin xác thực được mã hóa cứng. Nhưng thực tế, nó chỉ là một trình giữ chỗ vô hại tham chiếu đến tên miền example.com. Công cụ truyền thống vẫn đánh dấu nó. Ngược lại, AI đánh giá bối cảnh xung quanh và nhận ra đây không phải là một bí mật thực sự. Trong quá trình thử nghiệm, chúng tôi đã thấy các mô hình gắn nhãn "Nhạy cảm: sai" với "Độ tin cậy: cao", giúp lọc bỏ các kết quả dương tính giả để giảm nhiễu.

AI cũng cải thiện cách kẻ tấn công khám phá hành vi của ứng dụng. Trong quy trình làm mờ, nó có thể đề xuất các đầu vào mới dựa trên kết quả quan sát được và tinh chỉnh các đầu vào đó khi ứng dụng phản hồi. Điều này giúp phát hiện các lỗi logic nghiệp vụ, kiểm soát truy cập bị hỏng hoặc các lỗ hổng tinh vi khác mà không phải lúc nào cũng kích hoạt cảnh báo.

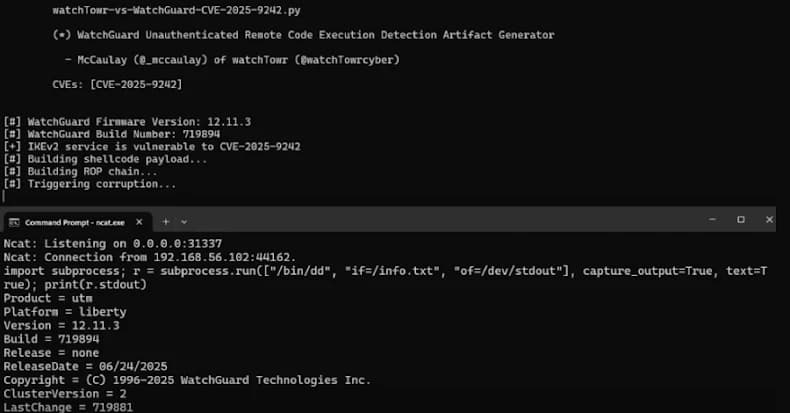

Về mặt thực thi, AI giúp tạo ra các tải trọng dựa trên thông tin tình báo về mối đe dọa theo thời gian thực. Điều này cho phép các nền tảng mô phỏng các kỹ thuật mới được quan sát nhanh hơn. Các tải trọng này không được triển khai một cách mù quáng. Chúng được xem xét, điều chỉnh cho phù hợp với môi trường và kiểm tra độ chính xác cũng như an toàn trước khi đưa vào sử dụng. Điều này giúp rút ngắn khoảng cách giữa các mối đe dọa mới nổi và việc xác thực có ý nghĩa.

Trong các tình huống phức tạp hơn, AI có thể tích hợp dữ liệu bị lộ vào chính cuộc tấn công. Nếu nền tảng phát hiện thông tin nhận dạng cá nhân như tên hoặc địa chỉ email trong quá trình kiểm tra, nó có thể tự động áp dụng dữ liệu đó vào giai đoạn tiếp theo. Điều này bao gồm các hành động như nhồi nhét thông tin xác thực, mạo danh hoặc di chuyển ngang—phản ánh cách kẻ tấn công thực sự có thể thích ứng tại thời điểm đó.

Kết hợp lại, những khả năng này giúp các cuộc tấn công do AI điều khiển trở nên hiệu quả hơn, thích ứng hơn và thuyết phục hơn. Các kỹ thuật cốt lõi vẫn giữ nguyên. Sự khác biệt nằm ở tốc độ, độ chính xác và khả năng áp dụng ngữ cảnh - điều mà các phòng thủ không thể bỏ qua.

Suy nghĩ lại về sự phơi sáng trong thời đại AI#

Tác động của AI lên quy trình trinh sát tạo ra sự thay đổi trong cách các bên phòng thủ cần suy nghĩ về khả năng bị lộ. Việc chỉ đánh giá những gì có thể tiếp cận được: dải IP, cổng mở, dịch vụ bị lộ bên ngoài là không đủ. AI mở rộng định nghĩa để bao gồm những gì có thể suy ra dựa trên ngữ cảnh.

Điều này bao gồm siêu dữ liệu, quy ước đặt tên, tên biến JavaScript, thông báo lỗi và thậm chí cả các mẫu nhất quán trong cách triển khai cơ sở hạ tầng của bạn. AI không cần quyền truy cập root để khai thác giá trị từ môi trường của bạn. Nó chỉ cần một vài hành vi có thể quan sát được và một tập huấn luyện đủ lớn để hiểu được chúng.

Phơi nhiễm là một quang phổ. Về mặt kỹ thuật, bạn có thể "an toàn" nhưng vẫn cung cấp đủ manh mối để kẻ tấn công xây dựng bản đồ về kiến trúc, ngăn xếp công nghệ hoặc quy trình xác thực của bạn. Đó chính là loại thông tin chuyên sâu mà AI rất giỏi khai thác.

Các công cụ bảo mật thường ưu tiên các chỉ báo rủi ro trực tiếp: lỗ hổng đã biết, cấu hình sai, thành phần chưa được vá hoặc hoạt động đáng ngờ. Nhưng AI lại mở ra một hướng đi khác. Nó có thể suy ra sự hiện diện của các thành phần dễ bị tấn công không phải bằng cách quét trực tiếp mà bằng cách nhận dạng các mẫu hành vi, manh mối kiến trúc hoặc phản hồi API khớp với các đường dẫn tấn công đã biết. Suy luận này không tự kích hoạt cảnh báo, nhưng có thể định hướng cho kẻ tấn công ra quyết định và thu hẹp phạm vi tìm kiếm điểm xâm nhập.

Trong một thế giới mà AI có thể nhanh chóng phân tích môi trường, mô hình "quét và vá" cũ là không đủ. Các nhà phòng thủ cần giảm thiểu những gì có thể học được chứ không chỉ những gì có thể bị khai thác.

Điều này thay đổi gì đối với những người bảo vệ#

Khi AI tăng tốc độ trinh sát và ra quyết định, bên phòng thủ cần phải phản ứng với mức độ tự động hóa và trí tuệ tương đương. Nếu kẻ tấn công đang sử dụng AI để nghiên cứu môi trường của bạn, bạn cần sử dụng AI để hiểu những gì chúng có thể tìm thấy. Nếu chúng đang kiểm tra cách hệ thống của bạn hoạt động, bạn cần kiểm tra chúng trước.

Đây chính là định nghĩa mới về phơi sáng. Nó không chỉ là những gì có thể tiếp cận được. Nó là những gì có thể được phân tích, diễn giải và biến thành hành động. Và nếu bạn không liên tục xác nhận nó, bạn sẽ không nhận ra những gì môi trường xung quanh thực sự đang tiết lộ.

Việc nhìn nhận bề mặt tấn công của bạn qua góc nhìn của kẻ tấn công và xác thực khả năng phòng thủ của bạn bằng chính những kỹ thuật mà chúng sử dụng không còn là điều dễ dàng nữa. Đó là cách thực tế duy nhất để theo kịp.

Khám phá nghiên cứu về mối đe dọa AI mới nhất của Pentera Labs. Đăng ký tham dự Hội nghị vSummit về Nghiên cứu Mối đe dọa AI và đón đầu làn sóng tấn công tiếp theo.

Bài viết này được viết và đóng góp bởi Alex Spivakovsky, Phó chủ tịch phụ trách nghiên cứu và an ninh mạng tại Pentera.

Theo : TheHackerNews